-

-

Notifications

You must be signed in to change notification settings - Fork 406

Feat: Add SSL support for webserver + websocket #612

New issue

Have a question about this project? Sign up for a free GitHub account to open an issue and contact its maintainers and the community.

By clicking “Sign up for GitHub”, you agree to our terms of service and privacy statement. We’ll occasionally send you account related emails.

Already on GitHub? Sign in to your account

Conversation

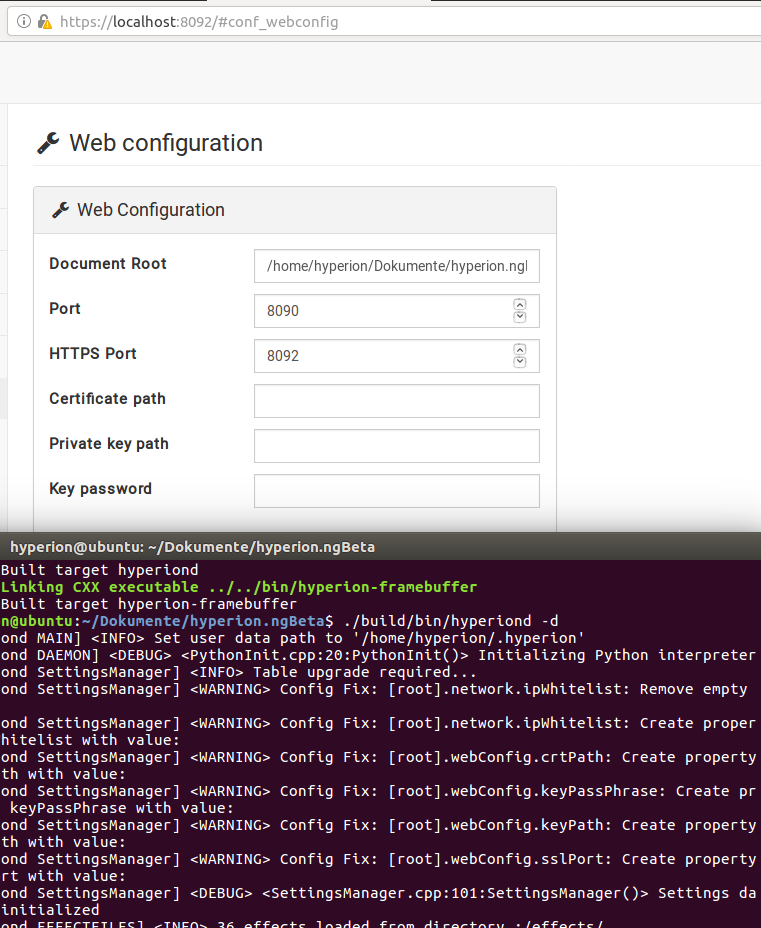

Finally, Hyperion reaches the SSL century! - Uses by default a internal key and certificate to provide working HTTPS out-of-the-box - Your browser won't like that, for a green ssl seal next to the browser address bar you need to use Let's Encrypt with a own legit domain. This is out of the scope of Hyperion

|

@b1rdhous3 |

?????? What ?????? |

|

Den hast du programmiert :) |

|

Ist aber schon lange her. lol |

|

Ich bin gerade am überlegen, wo ich den openssl Aufruf niederschrieben soll. (Der das cert/key generiert hat). Nur für Fall der Fälle |

|

In die Doku oder wie? Steh gerade aufm schlauch. |

|

Nee, sollte man mal die Dinger neu generieren müssen. Dann hat man es gleich nur Hand. Das cert ist gegenwärtig 10 Jahre gültig |

@brindosch jap, das geht. Ich meine nur, dass das der Nutzer wissen muss wenn wir es default direkt über https machen. |

|

Wisst ihr was eigentlich das coolste daran ist. Weil ich damals den WebSocket in den WebServer verschoben habe, ist auch der Websocket automatisch mit abgedeckt. Und ohne geht es nicht. Du darfst von HTTPS nicht zurück fallen auf nur "ws", das ist verboten. Das muss dann ebenfalls "wss" sein. |

|

Seit QT 5.9 ist es möglich ein upgrade vom tcpsocket auf websocket zu bewerkstelligen. Sollten wir uns vielleicht auch mal anschauen. https://doc.qt.io/qt-5/qwebsocketserver.html#handleConnection |

|

Ich kann mich noch an die Diskussion erinnern, weil das damals private war und das manche gestört hat, es nicht verwenden zu können. Die Entwickler haben nachgegeben wie man sieht :) Kann man im Auge behalten. Wobei bis wir da sind, vergeht noch einiges an Zeit. Vielleicht steigen wir irgendwann direkt auf jeweils die aktuelle qt version um und dann wird einfach alles gebundled. Fertig |

|

Final notes about security:

We will for sure change this to a dynamic cert/key for everyone when the webinterface is more prepared for internet usage. |

Finally, Hyperion reaches the SSL century!

@Paulchen-Panther Der config upgrader gefällt mir sehr :)