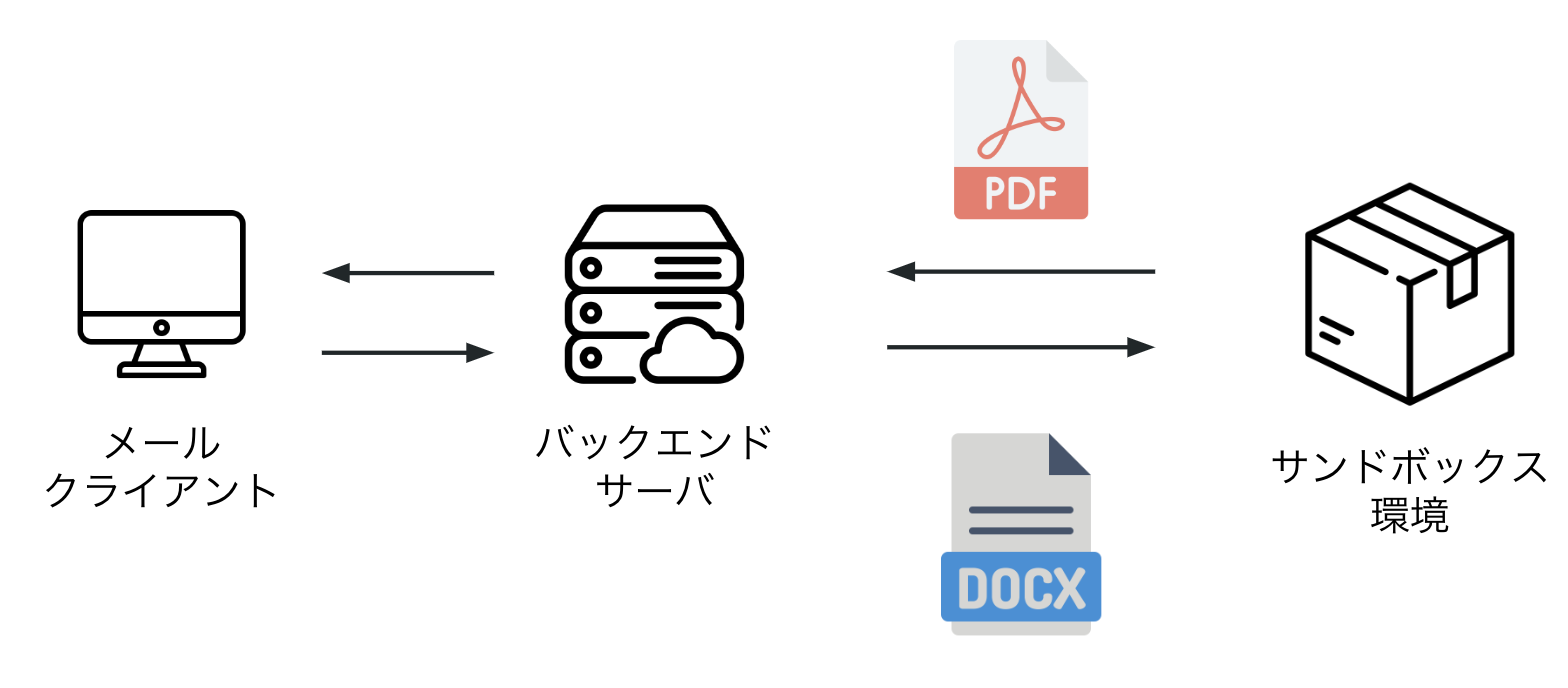

近年、メールによるフィッシング攻撃やemotetなどOffice製品を介したマルウェア感染の被害が増加しています。こうした被害の課題として、クリックや実行をして良いかの判断はユーザーに委ねられていることが挙げられます。ユーザーはマルウェアなどの危険なファイルを実行してしまう恐れ、不審なURLを確認せずにクリックしてしまう恐れがあります。このような課題の解決策として、セキュアなメールクライアントを開発しました。このメールクライアントではファイルの無害化を予め行うことで危険なファイルの実行を防止します。また、不審なURLを検出し、強調することで不用心なクリックを防止します。

- MacBook Pro(intel, メモリ 16GB)

- docker(v20.10.7)

以下に本ツールのインストール方法、起動方法を示します。ツールの使用に際し、参考にしてください。

- こちらのドキュメントを参考に、Google CloudにてOAuthウェブクライアントIDを作成する。ただし、手順11の「アプリケーションの種類」は「デスクトップアプリ」を選択する。また、OAuth同意画面の「テストユーザー」に使用するGoogleアカウントのメールアドレスを登録する。

- 以下のコマンドを実行し、レポジトリをcloneする。

$ git clone https://github.com/nokinsikasenbei-neo/sandbox-email-front.git

$ git clone https://github.com/nokinsikasenbei-neo/sandbox-email-back.git

- 手順1で作成したOAuthウェブクライアントIDの認証情報をJSON形式でダウンロードする。ダウンロードしたファイルを

credentials.jsonとして./sandbox-email-back/app配下に配置する。 - 以下のコマンドを実行すると、ブラウザでGoogleアカウントでログインするよう求められる。

$ cd ./sandbox-email-back/app

$ python authorize.py

ログインが完了すると、The authentication flow has completed. You may close this window.と表示される。

※ 受信メール件数が少ないアカウントでないと、テストするのが難しい。

- 以下のコマンドを実行し、フロントエンドサーバを起動する。

$ cd ./sandbox-email-front

$ docker-compose up -d --build

- 以下のコマンドを実行し、バックエンドサーバを起動する。

$ cd ./sandbox-email-back

$ docker-compose up -d --build

http://localhost:3000にアクセスすると、メールクライアントの画面が表示される。

ツールの実効性を検証するために、以下のデモンストレーションで確認した。

- HTTPSを使用しているサイトのURLが赤く表示され、HTTPを使用しているサイトのURLが青く表示されるかを検証(フィッシング対策)。

- 受信したDOCXファイルがPDFファイルに変換されるかを検証(マルウェア対策)。

MIT