Análisis forense de artefactos comunes y no tan comunes, técnicas anti-forense y detección de técnicas utilizadas por actores maliciosos para la evasión de sistemas de protección y monitorización.

- 🔍 Análisis Forense, Artefactos y Respuesta Incidentes

- ✅ Gestión de Respuesta a Incidentes y Análisis Forense Digital (DFIR)

- ✅ Windows

▶️ Logs de eventos de Windows▶️ Logs de registros sobre instalaciones de Windows▶️ Lista de Events ID de Windows y Sysmon relevantes en investigaciones DFIR▶️ Artefactos de Tareas programadas en Windows▶️ Scripts para detectar actividades sospechosas en Windows▶️ Obtener software instalado y sus versiones (x86 y x64)▶️ Análisis y artefactos de ShellBags▶️ Detectar peristencia de ejecutables en el registro de Windows (técnicas basadas en la matriz de MITRE ATT&CK)▶️ Artefactos de conexiones de clientes VPN▶️ Persistencia en servicios▶️ ¿Han eliminado el registro de eventos de Windows?▶️ Volatility: clipboard▶️ Artefactos Adobe Acrobat: Caché de historial de PDFs abiertos recientemente▶️ Ventana "Ejecutar" y barra direcciones de Explorer.exe: Caché de historial de ficheros y paths visitados recientemente▶️ Thumbcache Viewer▶️ Historial de pestañas sin cerrar de Notepad.exe (Win11)▶️ Artefáctos forenses en AnyDesk, Team Viewer y LogMeIn▶️ Sesiones de conexión remota almacenadas con PuTTY, MobaXterm, WinSCP (SSH, RDP, FTP, SFTP, SCP u otras)▶️ Conocer la URL de descarga de un archivo (Zone.Identifier)▶️ Modificar y detectar Timestamps modificados en ficheros analizando sus metadatos (intento anti-forense)▶️ PSReadLine: Historial de comandos ejecutados en una consola PowerShell▶️ Caché almacenada de conexiones establecidas a otros hosts vía RDP▶️ Artefactos forense - MS Word▶️ Análisis de malware en ficheros XLSX (MS Excel)▶️ Análisis de malware en ficheros MS Office (oletools)▶️ Herramientas de análisis en ficheros MS Office y otros (detectar malware o phising)▶️ Herramientes de análisis PDF (detectar malware o phising)▶️ Identificar Shellcodes en ficheros y otros comandos de análisis▶️ Detectar URL maliciosas en el documento▶️ Asignación de IPs en equipos▶️ Windows Firewall (wf.msc): Reglas residuales de software desintalado▶️ Persistencia: suplantación de procesos del sistema▶️ Herramientas para consultar y auditar: GPOs, control de accesos, usuarios, grupos y otros funciones de Active Directory y LDAP▶️ Análisis de phishing mails (extensión .eml)▶️ MUICache: artefactos sobre aplicaciones▶️ FeatureUsage: reconstruir las actividades de los usuarios▶️ MRU (Most Recently Used): Artefactos de Office local y Office 365▶️ Ver el úlimo fichero descomprimido 7-Zip

- ✅ Linux

▶️ Logs del sistema de Linux▶️ Logs de aplicaciones de Linux▶️ Logs journalctl (systemd)▶️ Copiar un binario malicioso ya eliminado a través de su proceso todavía en ejecución▶️ Identificar y obtener archivos con PID de procesos maliciosos (conexiones SSH Linux)▶️ Recopilar información en un primer análisis de respuesta a incidentes (sistema Linux)▶️ Historial de comandos de la Shell de Linux (.bash_history & .zsh_history)▶️ Voldado de todos los directorios y ficheros de Linux▶️ Volcado de Memoria RAM en Linux con LiME (Linux Memory Extractor)▶️ Comprobar si un usuario ejecutó el comando "sudo"▶️ Detectar malware Linux fileless (memfd)

- ✅ Redes

- ✅ Contenedores

- ✅ Android & iOS

- ✅ Varios

- ✅ Herramientas

▶️ Autopsy: Herramienta avanzada de análisis forense digital▶️ X-Ways Forensics: Herramienta avanzada de análisis forense digital▶️ Volatility: Análisis de volcados de memoria▶️ WinTriage (Securizame): Análisis y extracción de artefactos forenses Windows▶️ Velociraptor: Recolección, monitorización y hunting para análisis forense digital y respuesta a incidentes en Windows▶️ LogonTracer: Trazabilidad de inicios de sesión en Active Directory▶️ AuthLogParser: Análisis auth.log, resumen de registros relacionados con autenticación▶️ Skadi: Análisis de artefactos e imágenes forenses▶️ GRR - Google Rapid Response▶️ Arkime - Almacenar e indexar el tráfico de red en formato PCAP▶️ Live Forensicator - Recolección automatizada de información y artefactos en Windows, Linux y MacOS▶️ SANS DFIR - Posters & Cheat Sheets

- 📓 Detección de técnicas de evasión en sistemas SIEM, SOC y Anti-Forense

- ✅ Windows

▶️ Comando Windows: net y net1▶️ Post-Explotación - PrivEsc con scmanager▶️ DLL Hijacking cscapi.dll▶️ Otras técnicas de ejecución de CMD o PowerShell▶️ Uso de type para descargar o subir ficheros▶️ Bloquear conexiones USB: Rubber Ducky y Cactus WHID▶️ Claves de registro de Windows donde se almacenan las contraseñas▶️ WDigest Authentication: Habilitado / Deshabilitado▶️ Detectar si un sistema es una máquina virtual con PowerShell o WMIC▶️ Técnicas de ofuscación en la ejecución de comandos en Windows▶️ Detectar acciones de AutoRun al abrir una Command Prompt (cmd)▶️ Extensiones ejecutables alternativas a .exe▶️ Detectar malware que se está ejecutando desde una carpeta que no permite su acceso por error de ubicación (flujo NTFS en directorios $INDEX_ALLOCATION)▶️ Deshabilitar Windows Defender para eludir la detección de AMSI en la ejecución de binarios maliciosos (renombrar MsMpEng.exe a través del registro ControlSet00X)

- ✅ Linux

▶️ debugfs para eludir alertas al ejecutar comandos o acceder a ficheros con auditoria▶️ Detectar la ejecución de comandos de forma oculta en history▶️ Deshabilitar el uso del historial de la Shell▶️ Eliminar el historial de comandos de la Shell (.bash_history & .zsh_history)▶️ Auditoría en el uso privilegiado de los siguientes comandos en Linux

- ✅ Redes

- ✅ Varios

- ✅ Windows

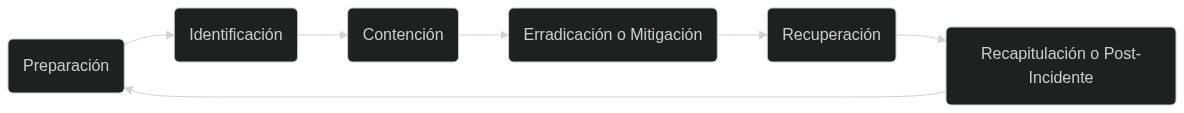

| Preparación | Reúne las herramientas necesarias y aprende su funcionamiento, familiarizándote con ellas. |

- Antimalware y comprobadores de integridad de ficheros/dispositivos. - Escáneres de vulnerabilidades, análisis de logs, detectores de intrusiones y otras herramientas de auditoría. - Recuperación de backups. - Herramientas de análisis forense (las traerá el perito forense). |

| Identificación | Detecta el incidente, determina su alcance y forma de solución e involucra a los responsables del negocio, las operaciones y la comunicación. |

- Contacta con el soporte técnico, con el CIRST o CERT, o con un perito forense si fuera necesario. - Contacta con la policía si fuera necesario. - Contacta con el asesor legal si fuera necesario. |

| Contención | Impide que el incidente se extienda a otros recursos, minimizando su impacto. |

- Separa el/los equipos de la red cableada o wifi. - Deshabilita cuentas de usuario comprometidas. - Cambia las contraseñas de las cuentas de usuario comprometidas. |

| Erradicación (mitigación) y Recuperación | Elimina si fuera necesario los elementos comprometidos antes de iniciar la recuperación. |

- Reinstala los sistemas afectados. - Restaura desde un backup. |

| Recapitulación o Post-Incidente | Documenta los detalles del incidente, archiva los datos recogidos y establece un debate constructivo sobre las lecciones aprendidas. |

- Informa a los empleados del incidente y dales instrucciones para evitarlo en el futuro. - Informa a los medios y a los clientes si fuera necesario. |

- Referencia - Cuestionario inicial de respuesta a incidentes (INCIBE): https://www.incibe.es/sites/default/files/contenidos/JuegoRol/juegorol_cuestionarioinicialrespuestaincidentes.pdf

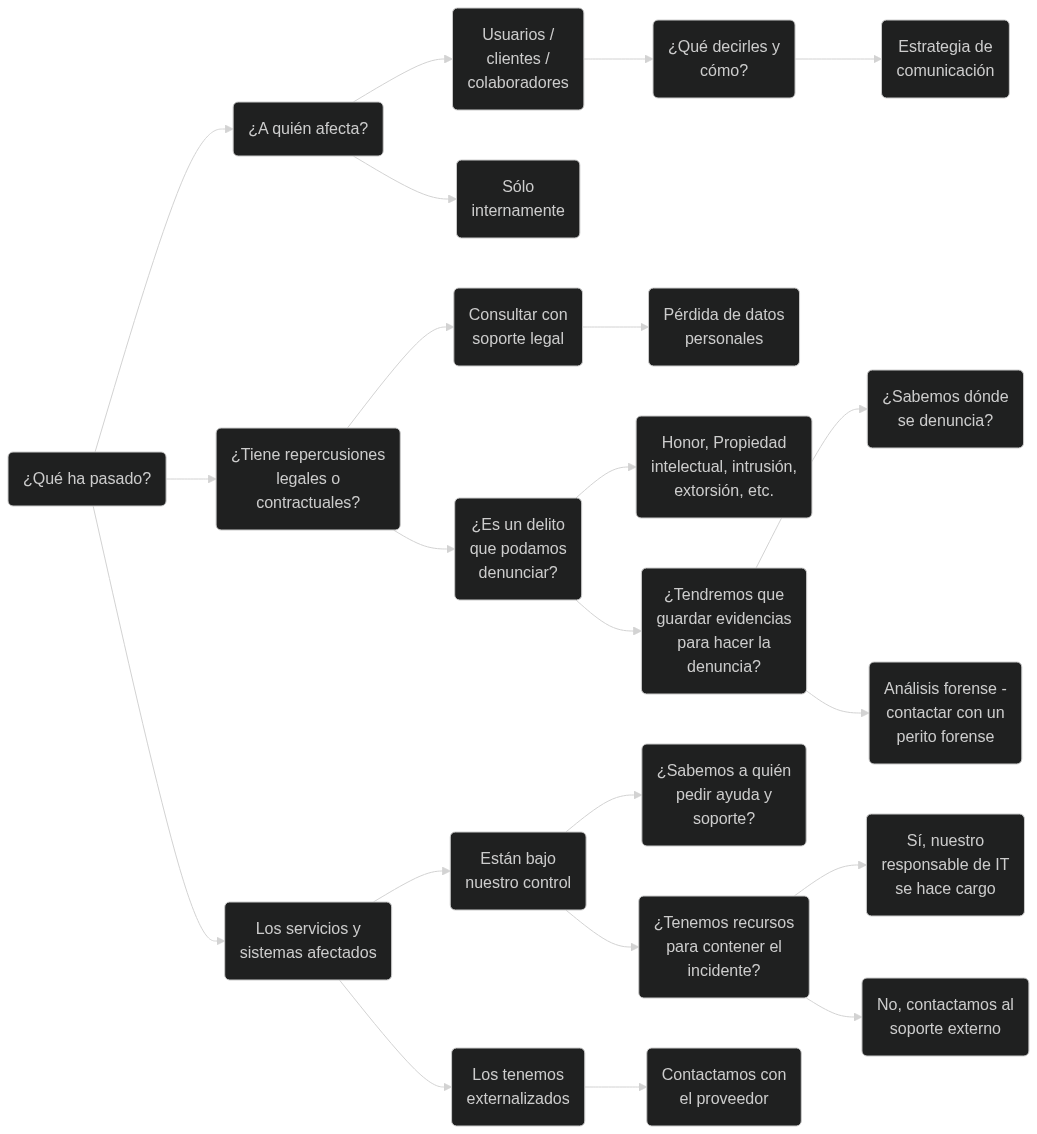

¿Quién?, ¿Qué?, ¿Dónde?, ¿Cuándo?, ¿Cómo o en qué? y ¿Por qué?

| Quién |

- Se beneficia de esto? - Esto es perjudicial para? - Toma decisiones al respecto? - Se ve directamente más afectado? - Ha oído hablar también de esto? - Sería la mejor persona para consultar? - Serán las personas clave en esto? - Merece reconocimiento por esto? |

Qué |

- Qué ha sucedido o cuáles son los signos de alerta? - Son las fortalezas/debilidades? - Es otra perspectiva? - Es otra alternativa? - Sería un contraargumento? - Es el mejor/peor de los casos? - Es lo más/menos importante? - Podemos hacer para lograr un cambio positivo? - Se interpone en el camino de nuestra acción? |

| Dónde |

- Dónde ha ocurrido? - Veríamos esto en el mundo real? - Existen conceptos/situaciones similares? - Existe la mayor necesidad de esto? - En el mundo sería esto un problema? - Es esto aceptable/inaceptable? - Esto beneficiaría a nuestra sociedad? - Esto causaría un problema? - Es el mejor momento para tomar acción? |

Cuándo |

- Cuándo se produjo? - Es esto un problema/desafío? - Es relevante para mí/otros? - Es este el mejor/peor escenario? - La gente está influenciada por esto? - Es esto similar a? - Esto altera las cosas? - Sabemos la verdad sobre esto? - Abordaremos esto con seguridad? |

| Cómo o en qué |

- Cómo o en qué circunstancias? - La gente debería saber acerca de esto? - Ha sido así durante tanto tiempo? - Hemos permitido que esto suceda? - Esto nos beneficia a nosotros/otros? - Esto nos hace daño a nosotros/otros? - Vemos esto en el futuro? - Podemos cambiar esto para nuestro bien? |

Por qué |

- Por qué se ha producido o cuál es su origen? - Podemos obtener más información? - Cuáles son las áreas de mejora? - Sabremos que hemos tenido éxito? - Podemos esperar que esto cambie? - Debemos pedir ayuda con esto? |

- ¿Dónde se encuentra físicamente la información?.

- Qué dispositivos de almacenamiento copiar.

- ¿Se debe apagar un dispositivo para realizar la adquisición?.

- Orden para realizar las copias, teniendo en cuenta la volatilidad de los datos implicados.

- ¿Es necesario buscar y copiar dispositivos ocultos, no visibles o remotos?.

- ¿Se han empleado técnicas anti forenses para ocultar información?.

- Necesidad de soporte de un especialista forense.

- Necesidad de un fedatario.

Resumen de operativa de las cinco fases de un Análisis Forense en la adquisición de evidencias digitales.

1. Adquisición

Donde se realiza una copia de la información susceptible de poder ser presentada como prueba en un proceso. Estas evidencias deben ser recogidas sin alterar los originales, utilizando dispositivos o procedimiento de sólo lectura que garanticen que no se sobrescribe el medio de almacenamiento de origen. Se debe respetar la volatilidad de las muestras y priorizar su recogida. Y se deben etiquetar y almacenar todos los dispositivos originales de forma segura.

2. Preservación

En esta fase se garantiza la perdurabilidad en el tiempo y la cadena de custodia de la información recogida.

3. Análisis

Se emplean técnicas que, junto con la experiencia y la inteligencia del analista, ayudarán a resolver el qué, el cómo y el quién del caso analizado.

4. Documentación

Fase en la que se asegura que todo el proceso (información y procedimientos aplicados) queda correctamente documentado y fechado.

5. Presentación

Donde se generan al menos un informe ejecutivo y otro técnico recogiendo las conclusiones de todo el análisis.

Principios que deben asegurarse en la gestión de evidencias digitales según la ENISA (European Network and Information Security Agency).

-

Integridad de los datos: No se debe modificar ningún dato que deba usarse en la resolución de un caso por un juzgado. La persona encargada de la escena del crimen o de la recolección es la responsable de que eso no ocurra. Además, si el dispositivo recogido está encendido, la adquisición debe hacerse de forma que se modifique lo mínimo posible.

-

Registro: Se debe crear y actualizar un registro con todas las acciones realizadas sobre las evidencias recogidas, desde su adquisición hasta cualquier consulta posterior.

-

Soporte de especialistas: En cualquier momento durante la adquisición debe ser posible la intervención de un especialista debidamente formado en técnicas forenses digitales. Dicho especialista debe tener el suficiente conocimiento técnico y legal, así como la experiencia y autorización necesarias.

-

Formación: Cualquier persona que maneje evidencias digitales debe tener una formación básica técnica y legal.

-

Legalidad: Se debe asegurar la legalidad correspondiente a lo largo de todo el proceso.

-

Referencia - Electronic evidence - A basic guide for First Responders - ENISA: https://www.enisa.europa.eu/publications/electronic-evidence-a-basic-guide-for-first-responders/at_download/fullReport.

| File Path | Info | Evidencias |

|---|---|---|

%SYSTEMROOT%\System32\config %SYSTEMROOT%\System32\winevt\Logs |

Contiene los logs de Windows accesibles desde el visor de eventos | Casi todas. Entradas, fechas, accesos, permisos, programas, usuario, etc. |

| File Path | Info | Evidencias |

|---|---|---|

%SYSTEMROOT%\setupact.log |

Contiene información acerca de las acciones de instalación durante la misma | Podemos ver fechas de instalación, propiedades de programas instalados, rutas de acceso, copias legales, discos de instalación |

%SYSTEMROOT%\setuperr.log |

Contiene información acerca de los errores de instalación durante la misma | Fallos de programas, rutas de red inaccesibles, rutas a volcados de memoria |

%SYSTEMROOT%\WindowsUpdate.log |

Registra toda la información de transacción sobre la actualización del sistema y aplicaciones | Tipos de hotfix instalados, fechas de instalación, elementos por actualizar |

%SYSTEMROOT%\Debug\mrt.log |

Resultados del programa de eliminación de software malintencionado de Windows | Fechas, Versión del motor, firmas y resumen de actividad |

%SYSTEMROOT%\security\logs\scecomp.old |

Componentes de Windows que no han podido ser instalados | DLL's no registradas, fechas, intentos de escritura,rutas de acceso |

%SYSTEMROOT%\SoftwareDistribution\ReportingEvents.log |

Contiene eventos relacionados con la actualización | Agentes de instalación, descargas incompletas o finalizadas, fechas, tipos de paquetes, rutas |

%SYSTEMROOT%\Logs\CBS\CBS.log |

Ficheros pertenecientes a ‘Windows Resource Protection’ y que no se han podido restaurar | Proveedor de almacenamiento, PID de procesos, fechas, rutas |

%AppData%\Local\Microsoft\Websetup (Windows 8) |

Contiene detalles de la fase de instalación web de Windows 8 | URLs de acceso, fases de instalación, fechas de creación, paquetes de programas |

%AppData%\setupapi.log |

Contiene información de unidades, services pack y hotfixes | Unidades locales y extraibles, programas de instalación, programas instalados, actualizaciones de seguridad, reconocimiento de dispositivos conectados |

%SYSTEMROOT%\INF\setupapi.dev.log |

Contiene información de unidades Plug and Play y la instalación de drivers | Versión de SO, Kernel, Service Pack, arquitectura, modo de inicio, fechas, rutas, lista de drivers, dispositivos conectados, dispositivos iniciados o parados |

%SYSTEMROOT%\INF\setupapi.app.log |

Contiene información del registro de instalación de las aplicaciones | Fechas, rutas, sistema operativo, versiones, ficheros, firma digital, dispositivos |

%SYSTEMROOT%\Performance\Winsat\winsat.log |

Contiene registros de utilización de la aplicación WINSAT que miden el rendimiento del sistema | Fechas, valores sobre la tarjeta gráfica, CPU, velocidades, puertos USB |

%ProgramData%\Microsoft\Windows Defender\Support |

Contiene pruebas históricas de WD (Windows Defender). Los nombres de los archivos serán- MPLog-*.log, MPDetection-*.log, MPDeviceControl-*.log | Fechas, versiones productos, servicios, notificaciones, CPU, ProcessImageName, EstimatedImpact, binarios, etc. |

%ProgramData%\Microsoft\Windows Defender\Scans\Scans\History |

Cuando se detecta una amenaza, WD almacena un archivo binario "DetectionHistory" | Se pueden analizar estos archivos utilizando herramientas como DHParser |

%TMP% o %TEMP% |

Variable de entorno que apunta a la ruta absoluta "%USERPROFILE%\AppData\Local\Temp" donde se almacenan ficheros temporales en el contexto de usuario. Este directorio almacena la creación de archivos de volcado de un proceso cuando se realiza a través del taskmanager. En el contexto de sistema apunta a la ruta absoluta "C:\Windows\Temp" |

Los sistemas Windows almacenan los registros en el directorio %SystemRoot%\System32\winevt\logs por defecto en el formato binario XML Windows Event Logging, designado por la extensión .evtx. Los registros también se pueden almacenar de forma remota mediante suscripciones de registro. Los eventos pueden registrarse en los registros de eventos de Seguridad, Sistema y Aplicación.

El registro de eventos de instalación registra las actividades que se produjeron durante la instalación de Windows. El registro de eventos Forwarded Logs es la ubicación predeterminada para registrar los eventos recibidos de otros sistemas. Pero también hay muchos registros adicionales, listados bajo "Registros de aplicaciones y servicios" en el Visor de Eventos que registran detalles relacionados con tipos específicos de actividades.

Formato Event Log (XML Windows Event Logging)

| Campo | Descripción |

|---|---|

| Log Name | El nombre del Registro de Eventos donde se almacena el evento. Útil cuando se procesan numerosos registros extraídos del mismo sistema. |

| Source | El servicio, componente de Microsoft o aplicación que generó el evento. |

| Event ID | Un código asignado a cada tipo de actividad auditada. |

| Level | La gravedad asignada al evento en cuestión. |

| User | La cuenta de usuario implicada en la activación de la actividad o el contexto de usuario con el que se estaba ejecutando el origen cuando registró el evento. Hay que tener en cuenta que este campo a menudo indica "System" o un usuario que no es la causa del evento que se está registrando. |

| OpCode | Asignado por la fuente que genera el registro. Su significado queda a criterio de la fuente (Source). |

| Logged | La fecha y hora del sistema local en que se registró el evento. |

| Task Category | Asignada por la fuente que genera el registro. Su significado depende de la fuente (Source). |

| Keywords | Asignada por la fuente y utilizadas para agrupar o clasificar eventos. |

| Computer | El equipo en el que se registró el evento. Esto es útil cuando se examinan registros recogidos de múltiples sistemas, pero no debe ser considerado como el dispositivo que causó un evento (como cuando se inicia una sesión remota, el campo "Computer" seguirá mostrando el nombre del sistema que registra el evento, no la fuente de la conexión). |

| Description | Un bloque de texto donde se registra información adicional específica del evento que se está registrando. Suele ser el campo más importante para el analista. |

-

Windows Event Log Analyst Reference (Applied Incident Response).

-

Buscar Events ID: Windows Security Log Events Encyclopedia (Ultimate IT Security - @randyfsmith).

-

Apéndice de identificadores de eventos.

-

Inicio de Sesión y Autenticación:

540: Inicio de sesión de red exitoso.

4624: Se inició sesión exitosamente en un sistema a través de una cuenta válida. (El Tipo 2 indica un inicio de sesión interactivo, normalmente local, mientras que el Tipo 3 indica un inicio de sesión remoto o en red).

4625: Fallo en el inicio de sesión de una cuenta. (Hay que tener en cuenta que los inicios de sesión fallidos a través de RDP (realizados a través de la red) pueden registrarse como Tipo 3 en lugar de Tipo 10, dependiendo de los sistemas involucrados).

4634: Cierre de sesión exitoso.

4647: Cierre de sesión iniciado por el usuario.

4648: Se intentó un inicio de sesión utilizando credenciales explícitas.

4740: Se bloqueó una cuenta de usuario.

4672: Se conceden ciertos privilegios asociados con el acceso elevado o de administrador a un inicio de sesión.

4767: Se desbloqueó una cuenta de usuario.

4772: Error en una solicitud de ticket de autenticación Kerberos.

4768: Se solicitó un ticket de autenticación Kerberos (TGT).

4771: La autenticación previa de Kerberos falló.

4777: El controlador de dominio no pudo validar las credenciales de una cuenta.

4778: Se volvió a conectar una sesión a una estación Windows.

4779: Se desconecta una sesión. También puede ocurrir cuando una sesión es reconectada a través de RDP.

4820: Se denegó un ticket de concesión de tickets (TGT) de Kerberos porque el dispositivo no cumple con las restricciones de control de acceso.

4964: Se asignaron grupos especiales a un nuevo inicio de sesión.

- Event ID 4624. Códigos de resultado Logon type:

| Logon Type | Descripción |

|---|---|

| 2 | Interactive. Como el inicio de sesión en el teclado y la pantalla del sistema, o de forma remota utilizando herramientas de acceso remoto de terceros como VNC, o psexec con el modificador -u. Los inicios de sesión de este tipo almacenarán en caché las credenciales del usuario en la memoria RAM durante la duración de la sesión y pueden almacenar en caché las credenciales del usuario en el disco. |

| 3 | Network. Como el acceso a una carpeta compartida en este ordenador desde otro lugar de la red. Esto representa un inicio de sesión no interactivo, que no almacena en caché las credenciales del usuario en la RAM ni en el disco. |

| 4 | Batch (indica una tarea programada). El tipo de inicio de sesión por lotes se utiliza en servidores por lotes, donde los procesos pueden ejecutarse en nombre de un usuario sin su intervención directa. |

| 5 | Service. Indica que un servicio fue iniciado por el Service Control Manager (SCM). |

| 7 | Unlock. Indica que una estación de trabajo desatendida con una pantalla protegida por contraseña está desbloqueada. |

| 8 | NetworkCleartext. Indica que un usuario inició sesión en este ordenador desde la red y que la contraseña del usuario se pasó al paquete de autenticación en su forma no hash. Todos los paquetes de autenticación incorporados hacen hash de las credenciales antes de enviarlas a través de la red. Las credenciales no atraviesan la red en texto claro. La mayoría de las veces indica un inicio de sesión en Internet Information Services (IIS) con autenticación básica. |

| 9 | NewCredentials. Indica que un usuario inició sesión con credenciales alternativas para realizar acciones, como con RunAs o asignando una unidad de red. Si desea realizar un seguimiento de los usuarios que intentan iniciar sesión con credenciales alternativas, buscar también el ID de evento 4648. |

| 10 | RemoteInteractive. Indica que Terminal Services, Remote Desktop o Remote Assistance para un inicio de sesión interactivo. Véase la nota sobre RDP al final de esta sección para más detalles. |

| 11 | CachedInteractive. Inicio de sesión con credenciales de dominio almacenadas en caché, como cuando se inicia sesión en un portátil cuando se está fuera de la red. No se contactó con el controlador de dominio para verificar la credencial, por lo que no se genera ninguna entrada de inicio de sesión de cuenta. |

- Event ID 4625. Códigos de fallos de inicio sesión (Logon failure):

0XC000005E: Actualmente no hay servidores de inicio de sesión disponibles para atender la solicitud de inicio de sesión.

0xC0000064: Inicio de sesión de usuario con una cuenta de usuario mal escrita o incorrecta.

0xC000006A: Inicio de sesión de usuario con contraseña mal escrita o incorrecta.

0XC000006D: Esto se debe a un nombre de usuario incorrecto o a una información de autenticación incorrecta.

0XC000006E: Nombre de usuario desconocido o contraseña incorrecta.

0xC000006F: Inicio de sesión de usuario fuera del horario autorizado.

0xC0000070: Inicio de sesión de usuario desde estación de trabajo no autorizada.

0xC0000071: Inicio de sesión de usuario con contraseña caducada.

0xC0000072: Inicio de sesión de usuario en cuenta desactivada por el administrador.

0XC00000DC: Indica que el servidor se encontraba en un estado incorrecto para realizar la operación deseada.

0XC0000133: Relojes entre el controlador de dominio y el otro equipo demasiado desincronizados.

0XC000015B: No se ha concedido al usuario el tipo de inicio de sesión solicitado (también conocido como derecho de inicio de sesión) en este equipo.

0XC000018C: La solicitud de inicio de sesión ha fallado porque ha fallado la relación de confianza entre el dominio principal y el dominio de confianza.

0XC0000192: Se ha intentado iniciar sesión, pero no se ha iniciado el servicio Netlogon.

0xC0000193: Inicio de sesión de usuario con cuenta caducada.

0XC0000224: Se solicita al usuario que cambie la contraseña en el próximo inicio de sesión.

0XC0000225: Evidentemente se trata de un error de Windows y no de un riesgo.

0xC0000234: El usuario inicia sesión con la cuenta bloqueada.

0XC00002EE: Razón del fallo: Se ha producido un error durante el inicio de sesión.

0XC0000413: Error de inicio de sesión: La máquina en la que está iniciando sesión está protegida por un cortafuegos de autenticación. La cuenta especificada no puede autenticarse en la máquina.

- Event ID 4768. Códigos de resultado comunes:

| Dec | Hex | Descripción |

|---|---|---|

| 6 | 0x6 | Nombre de usuario no válido. |

| 12 | 0xC | Restricción de política que prohíbe este inicio de sesión (como una restricción del equipo o una restricción horaria). |

| 18 | 0x12 | La cuenta está bloqueada, deshabilitada o ha caducado. |

| 23 | 0x17 | La contraseña de la cuenta ha caducado. |

| 24 | 0x18 | La contraseña es incorrecta. |

| 32 | 0x20 | El ticket ha caducado (común en cuentas de equipo). |

| 37 | 0x25 | La desviación del reloj es demasiado grande. |

- Cuentas de usuario AD:

4720: Se creó una cuenta de usuario.

4722: Se habilitó una cuenta de usuario.

4723: Se cambió una cuenta de usuario.

4724: Se intentó restablecer la contraseña de una cuenta.

4725: Se deshabilitó una cuenta de usuario.

4726: Se eliminó una cuenta de usuario.

4738: Se cambió una cuenta de usuario.

4781: Se cambió el nombre de una cuenta.

4782: Se accedió al hash de contraseña de una cuenta.

- Grupos AD:

4731: Se creó un grupo local con seguridad habilitada.

4727: Se creó un grupo global habilitado para seguridad.

4754: Se creó un grupo universal habilitado para seguridad.

4744: Se creó un grupo local con seguridad deshabilitada.

4749: Se creó un grupo global con seguridad deshabilitada.

4759: Se creó un grupo universal con seguridad deshabilitada.

4735: Se cambió un grupo local habilitado para seguridad.

4737: Se cambió un grupo global habilitado para seguridad.

4755: Se cambió un grupo universal habilitado para seguridad.

4745: Se cambió un grupo local con seguridad deshabilitada.

4750: Se cambió un grupo global con seguridad deshabilitada.

4760: Se cambió un grupo universal con seguridad deshabilitada.

4734: Se eliminó un grupo local con seguridad habilitada.

4730: Se eliminó un grupo global con seguridad habilitada.

4758: Se eliminó un grupo universal con seguridad habilitada.

4748: Se eliminó un grupo local con seguridad deshabilitada.

4753: Se eliminó un grupo global con seguridad deshabilitada.

4763: Se eliminó un grupo universal con seguridad deshabilitada.

4732: Se agregó un miembro a un grupo local con seguridad habilitada.

4728: Se agregó un miembro a un grupo global con seguridad habilitada.

4756: Se agregó un miembro a un grupo universal con seguridad habilitada.

4746: Se agregó un miembro a un grupo local con seguridad deshabilitada.

4751: Se agregó un miembro a un grupo global con seguridad deshabilitada.

4761: Se agregó un miembro a un grupo universal con seguridad deshabilitada.

4733: Un miembro fue eliminado de un grupo local con seguridad habilitada.

4729: Un miembro fue eliminado de un grupo global con seguridad habilitada.

4757: Un miembro fue eliminado de un grupo universal con seguridad habilitada.

4747: Un miembro fue eliminado de un grupo local con seguridad deshabilitada.

4752: Un miembro fue eliminado de un grupo global con seguridad deshabilitada.

4762: Un miembro fue eliminado de un grupo universal con seguridad deshabilitada.

- Servicios de federación de Active Directory (AD FS):

1202: El Servicio de federación validó una nueva credencial.

1203: El Servicio de federación no pudo validar una nueva credencial.

4624: Se ha iniciado sesión correctamente en una cuenta.

4625: No se pudo iniciar sesión en una cuenta.

- Active Directory Certificate Services (AD CS):

4870: Servicios de certificados revoca un certificado.

4882: Se cambiaron los permisos de seguridad para Servicios de certificados.

4885: Se cambió el filtro de auditoría para Servicios de certificados.

4887: Servicios de certificados aprobó una solicitud de certificado y emitió un certificado.

4888: Servicios de certificado denegado una solicitud de certificado.

4890: la configuración del administrador de certificados para Servicios de certificados ha cambiado.

4896: se han eliminado una o varias filas de la base de datos de certificados.

- Otros eventos AD:

1644: Búsqueda LDAP.

4662: Se realizó una operación en un objeto.

4741: Cuenta de equipo agregada.

4743: Cuenta de equipo eliminada.

4776: El controlador de dominio ha intentado validar las credenciales de una cuenta (NTLM).

5136: Se modificó un objeto de servicio de directorio.

5137: Se creó un objeto de servicio de directorio.

8004: Autenticación NTLM.

- Códigos de error de inicio de sesión (Event ID 4776):

0xC0000064: El nombre de usuario no existe.

0xC000006A: El nombre de usuario es correcto pero la contraseña es incorrecta.

0xC000006D: Fallo genérico de inicio de sesión. Posiblemente nombre de usuario o contraseña incorrectos o desajuste en el nivel de autenticación de LAN Manager entre los equipos de origen y destino.

0xC000006F: El usuario intentó iniciar sesión fuera de sus restricciones de día de la semana u hora del día.

0xC0000234: El usuario está bloqueado.

0xC00000193: Expiración de la cuenta.

0xC0000070: Restricción del puesto de trabajo.

0xC0000071: Contraseña caducada.

0xC0000072: La cuenta está desactivada.

0xC0000133: Relojes entre el DC y el otro equipo demasiado desincronizados.

0xC0000224: El usuario debe cambiar la contraseña en el siguiente inicio de sesión.

0xC0000225: Evidentemente, se trata de un error de Windows y no de un riesgo.

0xC000015b: Al usuario no se le ha concedido el tipo de solicitado (también conocido como derecho de inicio de sesión) en este equipo.

0xc0000371: El almacén de cuentas local no contiene material secreto para la cuenta especificada.

- Códigos de error de Kerberos:

0x6: Nombre de usuario incorrecto.

0x7: Nueva cuenta de equipo.

0x9: El administrador debe restablecer la contraseña.

0xC: Restricción del puesto de trabajo.

0x12: Cuenta desactivada, caducada, bloqueada, restricción de horas de inicio de sesión.

0x17: La contraseña del usuario ha caducado.

0x18: Contraseña incorrecta.

0x20: Las cuentas del equipo se registran con frecuencia.

0x25: El reloj de la estación de trabajo está demasiado desincronizado con el del DC.

- Cambios en Políticas y Configuración:

1102: Se borró el registro de auditoría.

4657: Se modificó un valor de registro.

4616: Se cambió la hora del sistema.

- Acceso a Archivos y Objetos:

4663: Se intentó acceder a un objeto.

4656: Se solicitó un identificador para un objeto.

4659: Se solicitó un identificador de un objeto con la intención de eliminarlo.

4660: Se eliminó un objeto.

4670: Se cambiaron los permisos sobre un objeto.

- Eventos de Procesos, Servicios y Tareas programadas:

4688: Se generó un nuevo proceso.

4689: Se generó un nuevo proceso con privilegios elevados.

4697: Se instaló un servicio en el sistema.

7045: Un nuevo servicio fue instalado o configurado.

7040: Cambio del tipo de inicio de servicio (deshabilitado, manual, automático).

7036: Iniciar o detener un servicio.

4698: Se creó una tarea programada.

4699: Se eliminó una tarea programada.

4700: Se habilitó una tarea programada.

4701: Se deshabilitó una tarea programada.

4702: Se actualizó una tarea programada.

- Eventos de Red y Conexiones:

4946: Se agregó una regla a la lista de excepciones del Firewall de Windows.

4947: Se realizó un cambio en la lista de excepciones del Firewall de Windows.

4950: Se cambió una configuración del Firewall de Windows.

4954: La configuración de la política de grupo del Firewall de Windows ha cambiado. Se han aplicado las nuevas configuraciones.

4956: El Firewall de Windows ha cambiado el perfil activo.

4957: El Firewall de Windows no aplicó la siguiente regla.

5025: El servicio de Firewall de Windows se detuvo.

5031: El Firewall de Windows bloqueó una aplicación que acepta conexiones entrantes.

5158: Una regla de firewall de Windows fue aplicada.

5152: La plataforma de filtrado de Windows bloqueó un paquete.

5153: Un filtro más restrictivo de la plataforma de filtrado de Windows ha bloqueado un paquete.

5155: La plataforma de filtrado de Windows ha bloqueado una aplicación o servicio para que no escuche en un puerto las conexiones entrantes.

5156: La plataforma de filtrado de Windows ha permitido una conexión.

5157: La plataforma de filtrado de Windows ha bloqueado una conexión.

5447: Se ha cambiado un filtro de la plataforma de filtrado de Windows.

- Eventos dispositivos USB (PNP, Plug and Play)

6416: El sistema ha reconocido un nuevo dispositivo externo conectado.

10000: Primera conexión dispositivo USB.

20001: Instalación o actualización de UserPNP.

24576: Instalación correcta de controladores WPD (Windows Portable Devices).

- Eventos AppLocker

8003, 8006: Se permitió la ejecución de <Nombre de archivo> pero se habría impedido su ejecución si se hubiera aplicado la política de AppLocker.

8004: Se ha impedido la ejecución de <Nombre de archivo>.

8005: Se permitió la ejecución de <Nombre de archivo>.

8007: Se ha impedido la ejecución de <Nombre de archivo>.

8023: Se permitió la instalación de *<Nombre de archivo>.

8025: Se ha impedido la ejecución de *<Nombre de archivo>.

8028: Se permitió la ejecución de <Nombre de archivo> pero se habría impedido si se hubiera aplicado la política Config CI.

8029: Se impidió la ejecución de <Nombre de archivo> debido a la política Config CI.

# Inicio de Sesión y Autenticación:

1: Creación de proceso. Puede indicar la ejecución de herramientas de autenticación o credenciales.

# Creación y Término de Procesos:

1: Creación de proceso.

5: Término de proceso. Puede ayudar a identificar la ejecución y finalización de herramientas maliciosas.

# Cambios en el Registro:

12: Cambio en una clave de registro. Puede indicar cambios maliciosos en la configuración del sistema.

# Acceso a Archivos y Objetos:

8: Creación de archivo. Puede indicar la creación de archivos maliciosos.

11: Creación de archivo. Puede indicar la creación de archivos temporales o de configuración.

17: Cambio en la propiedad de archivo. Puede indicar cambios maliciosos en archivos importantes.

# Conexiones de Red:

3: Conexión de red establecida. Puede ayudar a identificar conexiones a recursos externos.

4: Conexión de red terminada. Puede indicar actividad de red sospechosa.

# Carga de Módulos y Controladores:

7: Carga de imagen en un proceso. Puede indicar la carga de módulos maliciosos.

# Detección de Firmas de Malware:

16: Detección de imagen. Puede indicar la detección de malware por parte de Sysmon.

# Creación de Servicios y Controladores:

17: Creación de servicio. Puede indicar la creación de servicios maliciosos.

# Cambio de Rutas de Acceso de Archivos:

18: Cambio de ruta de acceso de archivo. Puede indicar cambios en la ubicación de archivos sospechosos.Distintas formas de poder visualizar y/o extraer información de las tareas programadas creadas en Windows.

GUI Windows

taskschd.msc

Path de sistema

%SYSTEMROOT%\System32\Tasks

%SYSTEMROOT%\Tasks

Regedit

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Schedule\Taskcache\Tasks

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Schedule\Taskcache\Tree

PowerShell

Get-ScheduledTaskPowerShell usando el módulo PSScheduledJob

Import-Module PSScheduledJob

Get-ScheduledJob CMD

schtasksInicios de sesión remotos

Analiza eventos de inicio de sesión exitosos para encontrar un inicio de sesión con tipos (3 o 10) que son los tipos de inicio de sesión remoto y RDP Desde allí podemos comenzar a investigar la IP que inició la conexión.

Get-WinEvent -FilterHashtable @{Logname = "Security" ; ID = 4624 } | where {$_.Properties[8].Value -eq 3 -or $_.Properties[8].Value -eq 10}Fuerza Bruta

Para comprobar si BruteForcehay signos de ataque en los registros de eventos, podemos buscar varios login faildeventos con identificación 4625 en el registro de seguridad.

function BruteForceDetect {

param (

[string]$logName = "Security",

[int]$eventID = 4625,

[int]$failedAttemptsThreshold = 5,

[int]$timeWindow = 60 # Ventana de tiempo en minutos para comprobar si hay intentos de inicio de sesión repetidos

)

$startTime = (Get-Date).AddMinutes(-$timeWindow)

# Definir tabla hash del filtro

$filterHash = @{

LogName = $logName

ID = $eventID

StartTime = $startTime

}

$events = Get-WinEvent -FilterHashtable $filterHash

$failedAttempts = @{}

foreach ($event in $events) {

$userName = $event.Properties[5].Value

$sourceIPAddress = $event.Properties[19].Value

if ($userName -and $sourceIPAddress) {

if ($failedAttempts.ContainsKey($userName)) {

$failedAttempts[$userName]++

} else {

$failedAttempts[$userName] = 1

}

}

}

$failedAttempts.GetEnumerator() | Where-Object { $_.Value -ge $failedAttemptsThreshold } | Sort-Object Value -Descending

if ($bruteForceEvents.Count -gt 0) {

# Fuerza bruta detectada

Write-Host "Ataques de fuerza bruta detectados:"

foreach ($entry in $bruteForceEvents) {

Write-Host ("User: {0}, Intentos fallidos: {1}" -f $entry.Name, $entry.Value)

}

} else {

Write-Host "No se detectaron ataques de fuerza bruta dentro del período de tiempo especificado."

}

}Ataques binarios

Windows tiene algunas mitigaciones contra la explotación utilizando algunas técnicas conocidas, como return-oriented programming "ROP"podemos encontrar los registros de las vulnerabilidades detectadas en el Microsoft-Windows-Security-Mitigations/UserModeregistro.

Get-WinEvent -FilterHashTable @{LogName ='Microsoft-Windows-Security-Mitigations/UserMode'} | Format-List -Property Id, TimeCreatedPhishing

Una de las formas más utilizadas de phishing es utilizar documentos de Office para lanzar otra carga útil oculta, por lo que supervisaré cualquier proceso generado por Word or Excelotros documentos de Office de la misma manera.

Get-SysmonEvents 1 | Where-Object { $_.Properties[20].Value -match "word|Excel" } | Format-List TimeCreated, @{label = "ParentImage" ; Expression = {$_.properties[20].value}}, @{label= "Image" ; Expression= {$_.properties[4].value}}Manipulación de servicios

Una forma de detectar servicios de manipulación mediante la línea de comandos es monitorear el uso de Sc.exeejecutables.

Get-SysmonEvents 1 | Where-Object { $_.Properties[4].Value -match "\\sc.exe" } | Format-List TimeCreated, @{label = "ParentImage" ; Expression = {$_.properties[20].value}}, @{label= "Image" ; Expression= {$_.properties[4].value}},@{label = "CommandLine" ; Expression = {$_.properties[10].value}}Consultando el registro de Windows. Efectivo y completo, donde se lista software instalado en arquitecturas x86 y x64 (Wow6432Node), tanto a nivel general del equipo (HKLM) como en el contexto del perfil de usuario (HKCU).

Get-ItemProperty HKLM:\Software\Microsoft\Windows\CurrentVersion\Uninstall\*, `

HKCU:\Software\Microsoft\Windows\CurrentVersion\Uninstall\*, `

HKLM:\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\*, `

HKCU:\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\* | `

? {![string]::IsNullOrWhiteSpace($_.DisplayName)} | `

Select-Object DisplayName, DisplayVersion, InstallDate | Sort-Object DisplayName -UniqueUsando WMI consultando la clase Win32_Product (no lista todo el software instalado como pasa en el método anterior).

Get-WmiObject -Query "SELECT * FROM Win32_Product" | Select-Object Name, Version, Vendor, InstallDate

Get-WmiObject -Class Win32_Product | Select-Object Name, Version, Vendor, InstallDateShellbags son un conjunto de claves de registro que contienen detalles sobre la carpeta vista de un usuario, como su tamaño, posición e icono. Proporcionan marcas de tiempo, información contextual y muestran el acceso a directorios y otros recursos, lo que podría apuntar a evidencia que alguna vez existió.

Se crea una entrada de shellbag para cada carpeta recién explorada, indicaciones de actividad, actuando como un historial de qué elementos del directorio pueden haberse eliminado de un sistema desde entonces, o incluso evidenciar el acceso de dispositivos extraíbles donde están ya no adjunto.

El análisis de Shellbag puede exponer información sobre:

- Accesos a carpetas.

Por ejemplo, elementos de escritorio, categorías/elementos del panel de control, letra de unidad, directorios o incluso archivos comprimidos.

- Evidencia de eliminación, sobrescritura o cambio de nombre de carpeta.

- Patrones transversales y de navegación de directorios.

Esto también podría incluir evidencia de acceso remoto (RDP o VNC), así como la eliminación de archivos binarios o el acceso a recursos de red.

Artefactos de las Shellbags

NTUSER.DAT

HKCU\Software\Microsoft\Windows\Shell\Bags

HKCU\Software\Microsoft\Windows\Shell\BagMRU

USRCLASS.DAT

HKCU\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\BagMRU

HKCU\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\Bags

Descripción de valores relevantes:

| Valor | Descripción |

|---|---|

MRUListExt |

Valor de 4 bytes que indica el orden en el que se accedió por última vez a cada carpeta secundaria de la jerarquía BagMRU |

NodeSlot |

Contiene las preferencias de visualización y la configuración de shellbag |

NodeSlots |

Solo está en la clave raíz de BagMRU y se actualiza cada vez que se crea una nueva shellbag |

Referencia detallada para la interpretación de ShellBags

Herramienta para explorar y análizar Shellbags tanto de forma online como offline

- ShellBags Explorer (GUI) o SBECmd (CLI): https://ericzimmerman.github.io/#!index.md

▶️ Detectar peristencia de ejecutables en el registro de Windows (técnicas basadas en la matriz de MITRE ATT&CK)

Detectar persistencia en ramas del registro de Windows haciendo uso de comprobaciones de técnicas basadas en la matriz de MITRE ATT&CK.

Esta herramienta también compara dos shoots del registro para obtener el cambio de estado entre ambos y desde una perspectiva de persistencia (análisis de comportamiento).

Ramas relevantes del registro de Windows usadas para persistencia

# Mittre Technique: T1547.001

HKCU:\Software\Microsoft\Windows\CurrentVersion\Run

HKCU:\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKLM:\Software\Microsoft\Windows\CurrentVersion\Run

HKLM:\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKLM:\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKCU:\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKLM:\Software\Microsoft\Windows\CurrentVersion\RunServices

HKCU:\Software\Microsoft\Windows\CurrentVersion\RunServices

# Mittre Technique: T1547.003

HKLM:\System\CurrentControlSet\Services\W32Time\TimeProviders

# Mittre Technique: T1547.010

HKLM:\SYSTEM\CurrentControlSet\Control\Print\Monitors

# Mittre Technique: T1547.012

HKLM:\SYSTEM\ControlSet001\Control\Print\Environments\Windows x64\Print Processors\winprint

HKLM:\SYSTEM\CurrentControlSet\Control\Print\Environments\Windows x64\Print Processors\winprint

HKLM:\SYSTEM\CurrentControlSet\Control\Print\Environments\Windows x86\Print Processors\winprint

HKLM:\SYSTEM\CurrentControlSet\Control\Print\Environments\Windows NT x86\Print Processors\winprint

# Mittre Technique: T1546.011

HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Custom

# Mittre Technique: T1546.007

HKLM:\SOFTWARE\Microsoft\NetshRamas y valores creados en el registro de Windows usadas para persistencia

# Mittre Technique: T1547.004

HKLM:\Software\Microsoft\Windows NT\CurrentVersion\Winlogon - Userinit

HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer - Run

HKCU:\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer - Run

HKLM:\System\CurrentControlSet\Control\Session Manager - BootExecute

# Mittre Technique: T1547.002

HKLM:\SYSTEM\CurrentControlSet\Control\Lsa - Authentication Packages

# Mittre Technique: T1547.004

HKLM:\Software\Microsoft\Windows NT\CurrentVersion\Winlogon - shell

HKCU:\Software\Microsoft\Windows NT\CurrentVersion\Winlogon - shell

# Mittre Technique: T1547.005

HKLM:\SYSTEM\CurrentControlSet\Control\Lsa - Security Packages

HKLM:\SYSTEM\CurrentControlSet\Control\Lsa\OSConfig - Security Packages

# Mittre Technique: T1037.001

HKCU:\Environment - UserInitMprLogonScript

# Mittre Technique: T1546.009

HKLM:\System\CurrentControlSet\Control\Session Manager\ - AppCertDlls

# Mittre Technique: T1546.010

HKLM:\Software\Microsoft\Windows NT\CurrentVersion\Windows - AppInit_DLLs

HKLM:\Software\Wow6432Node\Microsoft\Windows NT\CurrentVersion\Windows - AppInit_DLLs

# Mittre Technique: T1547.001

HKCU:\Software\Microsoft\Windows\CurrentVersion\Explorer\User Shell Folders - StartupRevisar posibles artefactos de conexiones de clientes VPN realizadas desde un PC comprometido por un actor malicioso.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\NetworkList\Profiles

Rama del registro donde se almacenan los valores de imagen de un controlador en un servicio. Usado a veces para mantener persistencia en el sistema.

Analizar ruta y parámetros del valor "ImagePath".

HKLM\SYSTEM\CurrentControlSet\Services

¿Los atacantes eliminaron todos los registros de eventos de Windows?

VSS (Volume Shadow Copy) podría ser una opción pero hay escenarios donde esto también fue eliminado de forma intencionada.

- Volcado de memoria: https://www.volatilityfoundation.org/releases

- Montar con MemProcFS: https://github.com/ufrisk/MemProcFS

- Copiar los archivos evtx:

Get-ChildItem -Path F:\pid\ -Include *.evtx -Recurse | Copy-Item -Destination .\evtx_files- Volatility - Referencia evtlogs: https://github.com/volatilityfoundation/volatility/wiki/Command-Reference#evtlogs

Desde un volcado de memoria, los datos del portapapeles pueden se interesantes para revelar información.

volatility.exe -f memdump.bin --profile=Win10x64_10586 clipboard

cRecentFiles: Historial de ubicaciones donde se encuentras los ficheros abiertos recientemente, "cX" donde X será un número asignado.

Equipo\HKEY_CURRENT_USER\Software\Adobe\Adobe Acrobat\DC\AVGeneral\cRecentFiles\cX

Equipo\HKEY_USERS\<SID-USER>\Software\Adobe\Adobe Acrobat\DC\AVGeneral\cRecentFiles\cX

cRecentFolders: Historial de carpetas donde se encuentran los ficheros abiertos recientemente, "cX" donde X será un número asignado.

Equipo\HKEY_CURRENT_USER\Software\Adobe\Adobe Acrobat\DC\AVGeneral\cRecentFolders\cX

Equipo\HKEY_USERS\<SID-USER>\Software\Adobe\Adobe Acrobat\DC\AVGeneral\cRecentFolders\cX

SessionManagement: Historial de PDFs abiertos en la última sesión de Adobe Acrobat.

HKEY_CURRENT_USER\Software\Adobe\Adobe Acrobat\DC\SessionManagement\cWindowsPrev\cWin0\cTab0\cPathInfo

HKEY_USERS\<SID-USER>\Software\Adobe\Adobe Acrobat\DC\SessionManagement\cWindowsPrev\cWin0\cTab0\cPathInfo

▶️ Ventana "Ejecutar" y barra direcciones de Explorer.exe: Caché de historial de ficheros y paths visitados recientemente

Cuando escribimos nuevas rutas o ficheros a través de la barra de direcciones de un Explorador de Windows o en una vetana "Ejecutar" (Win+R). Por defecto estos se quedan almacenados con la intención de agilizar la experiencia de usuario. Estos artefactos pueden ser útiles en una recabación de información para una investigación forense con el fin de conocer los sitios, direcciones o ficheros que el usuario visitó con una salida exitosa.

Con la sesión de usuario iniciada HKCU, si se analiza el registro en modo offline será necesario encontrar el SID del usuario que queremos analizar.

Vetana "Ejecutar"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU

HKEY_USERS\<SID-USER>\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU

Barra de direcciones del Explorador de Windows "Explorer.exe"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\TypedPaths

HKEY_USERS\<SID-USER>\Software\Microsoft\Windows\CurrentVersion\Explorer\TypedPaths

Visualizar ficheros "thumbcache_*.db".

Historial de pestañas sin cerrar de Notepad.exe en Windows 11.

"%localappdata%\Packages\Microsoft.WindowsNotepad_8wekyb3d8bbwe\LocalState\TabState"

AnyDesk

Artefactos AnyDesk.

El registro "ad.trace" revela información como:

- IP remota desde donde se conectó el actor

- Actividad de transferencia de archivos

%ProgramData%\AnyDesk\ad_svc.trace

%ProgramData%\AnyDesk\connection_trace.txt

%AppData%\Anydesk\ad.trace

En el log "ad.trace" de la carpeta del usuario AppData buscamos por los criterios "files" y "app.prepare_task". Esto revelará desde qué carpeta se están copiando los archivos y también la cantidad de archivos copiados.

Otros criterios de búsqueda para idetenficar conexiones en los ficheros "ad.trace" y "ac_svc.trace".

Encontrar en la traza una conexion de acceso saliente, control remoto a otro dispositivo.

"Connecting to"

"Client-ID:"

"Connection established." (Esta cadena asegura que se estableció la conexion).

Encontrar conexiones entrantes.

"Accept request from"

"Client-ID:"

"Accepting the connect request." (Esta cadena informa de que se aceptó la conexión).

"Session stopped." (Fin de la conexion)

En el mismo fichero buscamos por el término "External address" y esto revelará la dirección IP remota donde se conectó el actor malicioso. "Files" indicará actividad en el intercambio de ficheros.

Team Viewer

Team Viewer - Referencia logs:

Team Viewer - Arquitectura de seguridad en comunicaciones:

LogMeIn

Artefactos LogMeIn.

C:\Program Data\LogMeIn

C:\Users\<username>\AppData\Local\LogMeIn

SOFTWARE\LogMeIn\Toolkit\DesktopSharing

SOFTWARE\LogMeIn\V5 LogMeIn\Toolkit\Filesharing

SOFTWARE\LogMeIn\V5

SOFTWARE\LogMeIn Ignition

▶️ Sesiones de conexión remota almacenadas con PuTTY, MobaXterm, WinSCP (SSH, RDP, FTP, SFTP, SCP u otras)

Claves de registro y paths de Windows donde se pueden encontrar sesiones guardas y previamente establecidas de conexiones SSH, RDP, FTP, SFTP, SCP, etc. usando MobaXterm, PuTTY o WinSCP. Se trata de valores de cadena tipo REG_SZ donde se almacena información como los usuarios, IPs y la password cifrada en caso de ser guardada en estos clientes usados para establecer conexiones remotas.

MobaXterm

HKCU\Software\Mobatek\MobaXterm\<M><C><P>

%USERPROFILE%\Documents\MobaXterm\MobaXterm.ini

PuTTY

HKCU\Software\SimonTatham\PuTTY\Sessions

WinSCP

HKCU\Software\Martin Prikryl\WinSCP 2\Sessions

Saber si un archivo malicioso se descargó de Internet y desde que URL o se creó en el sistema local.

PowerShell

Get-Content -Path .\<FileName> -Stream Zone.Identifier -Encoding oemCMD

notepad <FileName>:Zone.Identifier▶️ Modificar y detectar Timestamps modificados en ficheros analizando sus metadatos (intento anti-forense)

Es posible que un actor malicioso o un insider intente modificar las marcas de tiempo de un fichero para modificar su fecha y hora de creación, modificación y acceso con la finalidad de realizar "técnicas anti-forense" para intentar confundir, alterar y dilatar una posible investigación forense.

Aunque en sistemas Windows o Linux es posible modificar los timestamps ya sea de forma nativa como usando software de terceros, es posible analizar y detectar estas alteraciones cuando se realiza un proceso de análisis forense.

Windows - Obtener y modificar Timestamps

Obtener los timestamps de un fichero con PowerShell.

Get-ChildItem file.txt | Format-List -Property *

Get-Item file.txt | Format-List -Property FullName, CreationTime, CreationTimeUtc, LastAccessTime, LastAccessTimeUtc, LastWriteTime, LastWriteTimeUtcModificar los timestamps de creación (CreationTime), última modificación (LastWriteTime) y última vez que se leyó (LastAccessTime) un fichero con PowerShell.

(Get-ChildItem file.txt).LastWriteTime=$(Get-Date "16/4/2019 12:34 am")

(Get-ChildItem file.txt).CreationTime=$(Get-Date "16/4/2019 12:34 am")

(Get-ChildItem file.txt).LastAccessTime=$(Get-Date "16/4/2019 12:34 am")Modificar timestamps UTC.

(Get-ChildItem file.txt).LastWriteTimeUtc=$(Get-Date "16/4/2019 12:34 am")

(Get-ChildItem file.txt).CreationTimeUtc=$(Get-Date "16/4/2019 12:34 am")

(Get-ChildItem file.txt).LastAccessTimeUtc=$(Get-Date "16/4/2019 12:34 am")Modificar timestamps de ficheros con sofware de terceros.

- BulkFileChanger: https://www.nirsoft.net/utils/bulk_file_changer.html

- FileDate Changer: https://www.nirsoft.net/utils/filedatech.html

- NewFileTime: https://www.softwareok.com/?seite=Microsoft/NewFileTime

- Change Timestamp: https://www.majorgeeks.com/files/details/change_timestamp.html

- Attribute Changer: https://www.petges.lu/download/

- Bulk Rename Utility: https://www.bulkrenameutility.co.uk/Download.php

- Advanced Renamer: https://www.advancedrenamer.com/download

Linux - Obtener y modificar Timestamps

El comando stat muestra información detallada sobre archivos y directorios, como su tamaño, tipo, permisos y fechas de acceso, modificación y cambio.

stat file.txtModificar los timestamp de acceso, modificación y cambio de un archivo.

- Acceso: última vez que se leyó el archivo.

- Modificar: última vez que se modificó el archivo (se ha modificado el contenido).

- Cambiar: última vez que se cambiaron los metadatos del archivo (por ejemplo, los permisos)

touch -a -m -t 201912180130.09 file.txt

# Formato: YYMMDDhhmm.SS

# -a = accessed

# -m = modified

# -t = timestampDetectar Timestamps modificados (ExifTool y Autopsy)

Cuando se modifican los timestamps de un fichero de forma manual no se modifican su HASH. Por lo que la detección por hash file no sería un indicativo claro para detectar esta "anti-forense".

touch -a -m -t 201712180130.09 file.txt

sha1sum file.txt

63bbfea82b8880ed33cdb762aa11fab722a90a24 file.txt

touch -a -m -t 201812180130.09 file.txt

sha1sum file.txt

63bbfea82b8880ed33cdb762aa11fab722a90a24 file.txtEn Linux con el comando stat podemos obtener información sobre los timestamp, sin embargo no nos muestra los timestamp de metadatos del propio fichero.

stat file.txt

Access: 2019-12-18 01:30:09.000000000 +0100

Modify: 2019-12-18 01:30:09.000000000 +0100

Change: 2024-04-29 23:05:51.644885838 +0200

Birth: 2024-04-29 22:59:00.618199663 +0200Para poder analizar y detectar posibles modificaciones de timestamp es posible hacerlo usando exiftool donde se muestran los metadatos del propio fichero obteniendo los timestamp originales en los atributos "Create Date, Modify Date y Metadata Date".

- ExifTool: https://exiftool.org

exiftool file.txt

File Modification Date/Time : 2019:12:18 01:30:09+01:00

File Access Date/Time : 2019:12:18 01:30:09+01:00

File Inode Change Date/Time : 2024:04:29 23:05:51+02:00

Create Date : 2024:04:17 11:54:20+02:00

Modify Date : 2024:04:28 14:03:17+02:00

Metadata Date : 2024:04:28 14:03:17+02:00Detectar posibles modificaciones de timestamp usando Autopsy.

- Autopsy: https://www.autopsy.com/download

Es posible obtener los metadatos del propio archivo y comprobar los timestamps originales.

- Crear un nuevo proyecto.

- Add Data Source.

- Logical Files.

- Añadir los ficheros manualmente.

- Marcar las tres opciones que incluyen los "Timestamps" (Modified Time, Creation Time, Access Time).

- Pestaña "Hex" podemos analizarlo manualmente y encontrar los timestamps.

- También en las pestañas: "File Metadata" y "Analysis Results".

- Si se trata de un fichero ofimático o pdf se añadirá un nuevo desplegadable "Data Artifacts > Metadata" donde también podemos visualizar los timestamps originales.

El historial de comandos en PowerShell o PowerShell Core no está integrado en el marco de administración de Windows, sino que se basa en el módulo PSReadLine. El módulo PSReadLine en Windows se encuentra en la carpeta C:\Program Files\WindowsPowerShell\Modules\PSReadline y se importa automáticamente cuando inicia la consola PowerShell.

Esto puede ser útil en una investigación forense cuando un posible actor malicioso actuó sobre la cuenta del usuario o hizo al usuario ejecutar ciertas acciones bajo PowerShell.

Por defecto PSReadline almacena un historial de 4096 comandos en un archivo de texto sin formato en el perfil de cada usuario ConsoleHost_history.txt ubicado en el siguiente path.

%USERPROFILE%\AppData\Roaming\Microsoft\Windows\PowerShell\PSReadline\ConsoleHost_history.txt

En el caso de que se usara una consola bajo VSC Visual Studio Code, encontraremos en el mismo path el fichero Visual Studio Code Host_history.txt.

%USERPROFILE%\AppData\Roaming\Microsoft\Windows\PowerShell\PSReadline\Visual Studio Code Host_history.txt

Si tenemos acceso al propio contexto del usuario en su equipo podemos usar también la búsqueda inversa de forma repetida CTRL+R para poder ver el historial. CTR+S sería para una búsqueda directa.

Comprobar si el módulo está instalado.

Get-Module | Where-Object {$_.name -like "*PSReadline*"}Ver el historial de comandos directamente en un output de sesión PowerShell.

Get-Content (Get-PSReadlineOption).HistorySavePathMostrar más opciones de configuración del módulo de PSReadline.

Get-PSReadlineOption | Select-Object HistoryNoDuplicates, MaximumHistoryCount, HistorySearchCursorMovesToEnd, HistorySearchCaseSensitive, HistorySavePath, HistorySaveStyleMostrar directamente el path donde está ubicado el fichero ConsoleHost_history.txt.

(Get-PSReadlineOption).HistorySavePathAumentar la cantidad de comandos de PowerShell almacenados en el registro.

Set-PSReadlineOption -MaximumHistoryCount 10000En el caso de haber establecido algún tipo de secreto, password o token. Es posible eliminar solo el comando anterior del historial.

Clear-History -Count 1 -NewestEliminar todos los comandos del historial que hagan match con un patrón específico.

Clear-History -CommandLine *set-ad*Para eliminar completamente el historial de comandos de PowerShell, se debe eliminar el archivo ConsoleHost_history.txt en el que escribe el módulo PSReadline o directamente ejecutar lo siguiente en consola.

Remove-Item (Get-PSReadlineOption).HistorySavePathDeshabilitar completamente el almacenamiento del historial de comandos de PowerShell.

Set-PSReadlineOption -HistorySaveStyle SaveNothingSi el equipo afectado a sido comprometido y a través de este se hizo un uso como "equipo puente" en movimientos laterales, etc. Puede resultar útil comprobar la caché almacenada de conexiones establecidas vía RDP hacia otros hosts ya sea de la misma red o de un RDP externo con el objetivo por ejemplo de exfiltrar información hacia un stage controlado por el actor malicioso.

En la siguiente rama de registro podemos encontrar las conexiones remotas RDP (Remote Desktop Protocol) realizadas desde la máquina afectada. Se creará un nueva clave por cada conexión RDP.

HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers

HKEY_USERS\<SID_USER>\SOFTWARE\Microsoft\Terminal Server Client\Servers

Situado en la misma ruta, se puede ver la clave "Default". Esta clave nos indica el orden de prioridad que se mostrará la lista de conexiones al desplegar la barra de la ventana de "Conexión a Escritorio remoto" que se abre al ejecutar el binario de mstsc.exe.

HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Default

Eventos de alertas MS Office

Event Viewer > Applications and Services Logs > Microsoft Office Alerts

Conocer las URLs visitadas desde Word

¿Cómo saber si la víctima hizo clic en una URL maliciosa de un documento de MS Word?

El valor de "UseRWHlinkNavigation" contiene la última URL a la que se accedió desde MS Word.

HKEY_USERS\<SID>\SOFTWARE\Microsoft\Office\16.0\Common\Internet

La siguiente rama contiene subclaves con los destinos remotos que MS Word estaba tratando de alcanzar.

HKEY_USERS\<SID>\SOFTWARE\Microsoft\Office\16.0\Common\Internet\Server Cache

Ficheros abiertos recientemente en Word

Revisar el siguiente directorio y el contenido del fichero "inditex.dat".

%AppData%\Microsoft\Office\Recent

Ficheros de inicio en Word

Cuando un usuario inicia MS Word los archivos de esta ubicación se cargan automáticamente. Estos archivos estarán en formato .dot, .dotx o .dotm.

%AppData%\Microsoft\Word\STARTUP

Buscar archivos recientes con macros habilitadas

Contiene una lista de nombres de archivo. Los valores con "FF FF FF 7F" al final, indican que tienen la macro habilitada.

HKCU\SOFTWARE\Microsoft\Office\<version>\Word\Security\TrustedDocuments\TrustRecords

Macros de seguridad en Word

"VBAWarnings" indica el estado de las macros de seguridad.

- Valor 1: todas las macros están habilitadas

- Valor 2: todas las macros están desactivadas con notificación

- Valor 3: todas las macros están desactivadas excepto las firmadas digitalmente.

- Valor 4: todas las macros están desactivadas sin notificación.

HKCU\Software\Policies\Microsoft\Office\<version>\Word\Security\VBAWarnings

Caché de Word

Esta ubicación se utiliza para almacenar los archivos scratch de MS Word. Si un usuario abre un archivo .docx con macro, Word puede crear un archivo "WRCxxxx.tmp". Este archivo puede contener varios artefactos.

%LocalAppdata%\Microsoft\Windows\INetCache\Content.Word

Archivos adjuntos Word abiertos desde Outlook

Los archivos adjuntos tipo Word abiertos en directamente a través de en Outlook (en preview) se almacenan en esta ubicación.

%LocalAppdata%\Microsoft\Windows\INetCache\Content.Outlook\<Folder>\

Con 7Zip podemos descomprimir el fichero .xlsx, dentro de la carpeta "XL" abrir editando el archivo llamado "workbook.xml", buscar el término "absPath". Contiene la última ubicación de guardado del archivo donde veríamos al autor (C:\<\user>\..\file.xlsx) que puede ser el usuario del equipo víctima.

Como técnica anti forense esta metadata se puede eliminar desde Excel "inspeccionando el documento" y borrando las "propiedades de documento e información personal".

oletools es un kit de herramientas python para analizar archivos Microsoft OLE2 (también llamados Structured Storage, Compound File Binary Format o Compound Document File Format), como documentos ofimáticos de Microsoft Office, mensajes de Outlook, Word, Power Point, Excel, etc. Principalmente para análisis de malware, forense y depuración. Se basa en el analizador sintáctico olefile.

Con el argumento -s <STREAM_NRO> podemos ubicarnos sobre alguno de estos streams y con el argumento -v podemos ver el código de la macro. Podemos encontrar algunas cosas sospechosas en un archivo. Por ejemplo, las palabras claves Create o CreateObject, entre otras.

- oletools: https://github.com/decalage2/oletools

- oletools Wiki: https://github.com/decalage2/oletools/wiki

- Más info oletools: http://www.decalage.info/python/oletools

| Herramienta | Descripción |

|---|---|

| oledump | Analiza archivos OLE (Object Linking and Embedding, Compound File Binary Format). Estos archivos contienen flujos de datos. |

| olevba | Dispone de la capacidad de extraer y analizar las macros VBA de los ficheros de MS Office (OLE y OpenXML). |

| pcodedmp | Desensamblador de p-code de VBA. |

| oleid | Permite analizar ficheros OLE para detectar características que normalmente se encuentran en ficheros maliciosos. |

| MacroRaptor | Sirve para detectar las Macros VBA maliciosas. |

| msodde | proporciona la capacidad de detectar enlaces DDE/DDEAUTO de los ficheros de MS Office, RTF y CSV. |

| pyxswf | Detecta, analiza y extrae los objetos Flash (SWF) que pueden estar embebidos en ficheros con formato de MS Office y RTF. |

| oleobj | Extrae los ficheros embebidos de los ficheros OLE. |

| rtfobj | Lo mismo que el anterior pero con ficheros RTF. |

| olebrowse | Proporciona una interfaz gráfica simple para navegar por los ficheros OLE. Este permite visualizar y extraer partes concretas del fichero. |

| olemeta | Consigue los metadatos de los ficheros OLE. |

| oletimes | Extrae las marcas de tiempo del fichero como la fecha de creación, la fecha de modificación, etc. |

| oledir | Muestra todas las entradas de directorio de un archivo OLE. |

| olemap | Pinta una tabla con todos los sectores, y sus atributos, del fichero OLE. |

| Herramienta | Descripción |

|---|---|

| Suite de DidierStevensSuite | Suite de Didier Stevens. |

| Exiftool | Analizar los metadatos de diversos formatos de archivos. |

| Munpack | Descomprime mensajes en formato MIME o split-uuencode. |

| msoffice-crypt | Cifra/descifra ficheros MS Office. |

| OfficeMalScanner | herramienta forense de Ms Office para escanear en busca de rastros maliciosos, como shellcode heurístico, archivos PE o flujos OLE incrustados. |

| Hachoir-subfile | Herramienta basada en hachoir-parser para buscar subarchivos en cualquier flujo binario. |

| xxxswfpy | Escanear, comprimir, descomprimir y analizar archivos Flash SWF. |

| Herramienta | Descripción |

|---|---|

| PDF Stream Dumper | GUI de Windows para el análisis de PDF muy popular entre la comunidad de especialistas en ciberseguridad. |

| PDF-parser | Extraer elementos individuales de un archivo PDF, como encabezados, enlaces y más, para su análisis detallado. |

| PDFID | Enumera todos los objetos del archivo PDF analizado. |

| PEEPDF | Es un marco de análisis bastante poderoso que incluye búsqueda de shellcode, Javascript y más. |

| PDFxray | Tiene la mayoría de las utilidades necesarias en forma de scripts de Python separados, pero requiere muchas dependencias. |

¿Qué debemos buscar al analizar un documento PDF?

Palabras clave: PDF Keywords

- /OpenAction y /AA: ya que pueden ejecutar scripts automáticamente.

- /JavaScript y /JS: respectivamente ejecutan js.

- /GoTo: ya que esta acción cambia la página visible del archivo, puede abrir y redirigir automáticamente a otros archivos PDF.

- /Launch: es capaz de iniciar un programa o abrir un documento.

- /SubmitForm y /GoToR: pueden enviar datos por URL.

- /RichMedia: se puede utilizar para incrustar flash.

- /ObjStm: puede ocultar objetos.

- /URI: accede a un recurso por su URL, quizás para phishing.

- /XObject: puede incrustar una imagen para realizar phishing.

- Cuidado con la ofuscación con códigos hexadecimales como /JavaScript vs. /J#61vaScript. https://blog.didierstevens.com/2008/04/29/pdf-let-me-count-the-ways.

Comandos útiles análisis ficheros PDF

Mostrar palabras clave riesgosas presentes en el archivo archivo.pdf.

pdfid.py file.pdf -n

Mostrar estadísticas sobre palabras clave. Agregue "-O" para incluir secuencias de objetos.

pdf-parser.py file.pdf -a:

Mostrar el contenido del ID del objeto. Agregue "-d" para volcar la secuencia del objeto..

pdf-parser.py file.pdf -o id

Mostrar objetos que hacen referencia al ID del objeto.

pdf-parser.py file.pdf -r id

Descifrar infile.pdf usando la contraseña para crear outfile.pdf.

qpdf --password=pass --decrypt infile.pdf outfile.pdf

| Herramienta | Descripción | Ejemplo uso |

|---|---|---|

| xorsearch | Localiza los patrones de shellcode dentro del archivo binario file.bin. | xorsearch -W -d 3 file.bin |

| scdbgc | Emula la ejecución de shellcode en file.bin. Con el parámetro "/off" se especifica el desplazamiento. | scdbgc /f file.bin |

| runsc32 | Ejecuta shellcode en file.bin para observar el comportamiento en un laboratorio aislado. | runsc32 -f file.bin-n |

| base64dump.py | Enumera las cadenas codificadas en Base64 presentes en el archivo file.txt. | base64dump.py file.txt |

| numbers-to-string.py | Convierte números que representan caracteres en un archivo en una cadena. | numbers-to-string.py file |

Para buscar la existencia de estas URL, abrimos el documento con la herramienta 7zip y vamos a ir extrayendo los archivos que contiene. Partimos por extraer archivos como "document.xml.res" o "webSettings.xml.res" buscando tags o atributos como: sourceFileName, attachedTemplate, Target, TargetMode.

También buscamos alguna URL que sea distinta a las oficiales de Microsoft. Ejemplo de URL oficiales pueden ser http://schemas.openxmlformats.org/, http://schemas.microsoft.com/

En un incidente se descubre que se envió un paquete de red mal formado desde una dirección IP, pero el atacante elimina dicho registro. Se puede consultar la siguiente rama del registro para encontrar el equipo en la red que tenía esa dirección IP. Cada subclave tendrá un registro DHCP con los valores DhcpIPAddress, DhcpNameServer, etc.

HKLM\SYSTEM\ControlSet00*\Services\Tcpip\Parameters\Interfaces

Comprobar las reglas de entrada y salida en Windows Firewall "wf.msc". Un actor malicioso podría haber instalado software que creó reglas de firewall. La mayoría de las aplicaciones no borran estas reglas, incluso cuando se desinstala.

Detección de 2 procesos con el mismo PID pero diferentes direcciones de memoria, podría indicar un proceso de inyección malicioso.

Algunos ejemplos en procesos conocidos.

| Process | PID | Address |

|---|---|---|

| explorer.exe | 547 | 0xa20000 |

| explorer.exe | 547 | 0x5d1000 |

| svchost.exe | 1447 | 0x6d0000 |

| svchost.exe | 1447 | 0x210000 |

| rundll32.exe | 5287 | 0xa90000 |

| rundll32.exe | 5287 | 0x6a1000 |

▶️ Herramientas para consultar y auditar: GPOs, control de accesos, usuarios, grupos y otros funciones de Active Directory y LDAP

| Herramienta | Info | Link |

|---|---|---|

Registry.pol Viewer Utility (sdmsoftware) |

Visualizar Registry.pol de GPOs | https://sdmsoftware.com/389932-gpo-freeware-downloads/registry-pol-viewer-utility |

Nettools |

Consultar múltiples funciones de AD | https://nettools.net/download |

Ping Castle |

Auditoría de seguridad general del estado de AD. Útil para analizar herencias o nuevas membresías a grupos privilegiados | https://pingcastle.com/download |

- SysTools EML Viewer Tool: https://www.systoolsgroup.com/eml-viewer.html

MUICache es un recurso de Windows que actúa como una clave de registro que se encarga de almacenar información sobre el ejecutable de cada aplicación y que el sistema operativo extrae automáticamente cuando se utiliza una nueva aplicación. MUICache tiene la característica de que incluso si eliminas algunos elementos, volverán a aparecer la próxima vez que ejecutes esa aplicación.

HKEY_USERS\<SID_USER>\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\MuiCache

HKEY_USERS\<SID_USER>_Classes\Local Settings\Software\Microsoft\Windows\Shell\MuiCache

- Tool GUI - MUICacheView: https://www.nirsoft.net/utils/muicache_view.html

Realiza un seguimiento de los eventos asociados con la barra de tareas, por ejemplo, cuando un usuario ejecuta una aplicación anclada a ella. Los artefactos FeatureUsage se encuentran en el archivo de registro NTUSER.DAT con la siguiente clave.

HKEY_USERS\<SID_USER>\Software\Microsoft\Windows\CurrentVersion\Explorer\FeatureUsage

NTUSER.DAT\Software\Microsoft\Windows\CurrentVersion\Explorer\FeatureUsage

- AppBadge: Esta subclave realiza un seguimiento de las actualizaciones de credenciales para aplicaciones en la barra de tareas. Por ejemplo, si se usa Telegram, WhatsApp, Discord y se recibe un mensaje nuevo, puede ver un ícono rojo en la insignia de la aplicación con la cantidad de mensajes nuevos.

- AppLaunch: Esta subclave registra los inicios de aplicaciones, que están ancladas a la barra de tareas AppSwitched: Esta subclave registra los clics izquierdos en las aplicaciones de la barra de tareas cuando un usuario desea cambiar de una a otra.

- ShowJumpView: Esta subclave rastrea los clics derechos en las aplicaciones de la barra de tareas.

- TrayButtonClicked: Esta subclave rastrea los clics izquierdos en los siguientes elementos de la barra de tareas: botón Reloj, botón Inicio, botón Centro de notificaciones y cuadro de búsqueda, pudiendo ver los clics en cada elemento.

MRU (Most Recently Used o Usado más recientemente): muestran a través del registro de Windows la lista de archivos abiertos recientemente por el usuario usados en las aplicaciones de Office, facilitando al usuario el poder elegir de esta lista en lugar de navegar a la carpeta origen donde está ubicado.

- En una investigación general, conocer qué documentos abrió recientemente el usuario puede revelar para qué se utilizó el equipo afectado.

- Enumerar las rutas y los timestamps de los archivos que se eliminaron desde entonces o que estaban en una unidad extraíble.

- En un caso de intrusión con una cuenta de usuario corporativa al equipo a un aplicativo de office 365 en cloud, esta lista podría mostrar qué documentos podrían ser de interés para el atacante.

- En el caso de un ataque de phishing local con documento adjunto, se podría ver y confirmar los timestamps y la ejecución del documento malicioso por parte del usuario víctima.

- En un caso de amenaza interna, puede mostrar qué tipo de documentos quería robar o exfiltrar el insider.

Para documentos Office abiertos desde una sesión iniciada de Office 365 con una cuenta sincronizada y licenciada de Microsoft Live. Un ejemplo con Excel y Word.

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Excel\User MRU\LiveId_<ID>\File MRU

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Word\User MRU\LiveId_<ID>\File MRU

Los documentos de Office abiertos en local no llevan la ruta de identificador de sincronización de LiveId. Un ejemplo con Word.

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Word\File MRU

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Word\Reading Locations\Document X

- Tool GUI - RecentFilesView: https://www.nirsoft.net/utils/recent_files_view.html

La siguiente ruta muestra la ruta y confirma el último fichero descomprimido usando 7-Zip.

Si en una investigación forense se sospecha de que el origen de ejecución de un fichero malioso se escondía detrás de otro fichero comprimido enviado vía correo, descargado y descomprimido en local, podemos utilizar esta info como artefacto de confirmación e indicativo de la acción en el equipo ejecutado por parte del usuario víctima.

HKEY_USERS\<SID_USER>\Software\7-Zip\FM

- Valor PanelPath0: Este valor muestra la ruta del último fichero descomprimido usando 7-Zip.

Estos ficheros de logs pueden variar, existir o no dependiendo del tipo de distribución del sistema Linux.

| File Path | Info |

|---|---|

/var/log/syslog |

Contiene la totalidad de logs capturados por rsyslogd. Los mensajes globales del sistema incluyendo registros que generan algunos servicios durante el arranque, registros que dejan los programas que se ejecutan por parte del demonio CROND, logs sobre procesos de autenticación llevados a cabo por los usuarios, etc. |

/etc/passwd |

Contiene información sobre cuentas de usuario. |

/etc/shadow |

Contiene información sobre hashes de contraseñas de las cuentas de usuario. |

/etc/group |

Contiene información sobre grupos y miembros de grupos. |

/var/log/auth.log (Debian y derivados) ; /var/log/secure (Red Hat y derivados) |

Almacena los eventos relacionados con mecanismos de autenticación, por ejemplo, cuando un usuario inicia sesión en el sistema, cambios en contraseñas, relacionados con sudo. |

/var/log/audit/audit.log |

Los sistemas que utilizan auditd, este registro contiene eventos de seguridad detallados. |

var/log/debug |

Registra datos de los programas que están actuando en modo depuración. De esta forma los programadores pueden obtener información si sus programas están funcionando adecuadamente. |

/var/log/kern.log |

Este fichero almacena los logs producidos por el kernel. Puede ser útil para intentar detectar y solucionar problemas con la detección de hardware. |

/proc/... |

Contiene información información del kernel, hardware, procesos en tiempo real y en general de características y estado del sistema. |

/var/log/dmesg |

Registra información relacionada con el hardware del equipo. Contiene información para concluir si el hardware funciona de forma adecuada. |

/var/log/dpkg.log |